Filerna är krypterade av ett virus, vad ska jag göra?

Dessa virus kan skilja sig något, men i allmänhet är deras åtgärder alltid desamma:

- installera på din dator;

- kryptera alla filer som kan ha något värde (dokument, fotografier);

- när du försöker öppna dessa filer, kräv att användaren sätter in ett visst belopp på angriparens plånbok eller konto, annars kommer åtkomst till innehållet aldrig att öppnas.

Viruset krypterade filer i xtbl

För närvarande har ett virus blivit ganska utbrett, som kan kryptera filer och ändra deras tillägg till .xtbl, samt ersätta deras namn med helt slumpmässiga tecken.

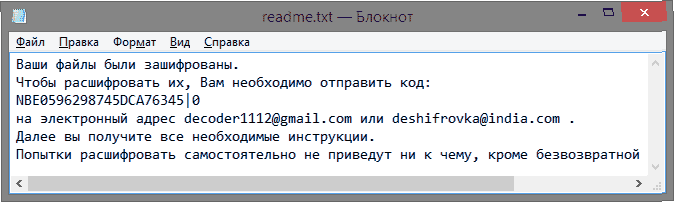

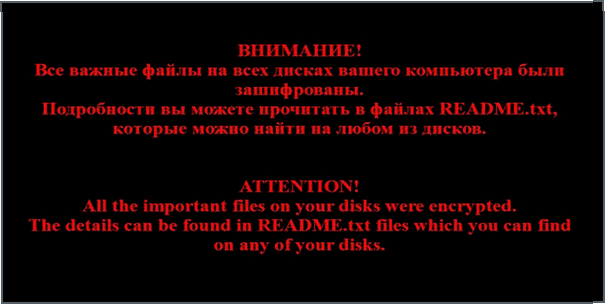

Dessutom skapas en speciell fil med instruktioner på en synlig plats readme.txt. I den konfronterar angriparen användaren med det faktum att all hans viktiga data har krypterats och nu inte kan öppnas så lätt, och tillägger att för att återställa allt till sitt tidigare tillstånd är det nödvändigt att utföra vissa åtgärder relaterade till att överföra pengar till bedragaren (vanligtvis Innan du gör detta måste du skicka en specifik kod till en av de föreslagna e-postadresserna). Ofta kompletteras sådana meddelanden också med en notering att om du försöker dekryptera alla dina filer själv riskerar du att förlora dem för alltid.

Tyvärr, för tillfället, har ingen officiellt kunnat dekryptera .xtbl, om en arbetsmetod dyker upp kommer vi definitivt att rapportera om det i artikeln. Bland användarna finns de som hade en liknande upplevelse av detta virus och de betalade det erforderliga beloppet till bedragarna och fick i gengäld en dekryptering av sina dokument. Men detta är ett extremt riskabelt steg, för bland angriparna finns det också de som inte kommer att bry sig för mycket med den utlovade dekrypteringen, i slutändan kommer det att bli pengar i sjön.

Vad ska man göra då, frågar du? Vi erbjuder några tips som hjälper dig att få tillbaka all din data och samtidigt kommer du inte att följa ledning av bedragare och ge dem dina pengar. Och så vad behöver göras:

- Om du vet hur man arbetar i Aktivitetshanteraren, avbryt omedelbart filkrypteringen genom att stoppa den misstänkta processen. Koppla samtidigt bort din dator från Internet – många ransomware kräver en nätverksanslutning.

- Ta ett papper och skriv på det koden som föreslås skickas med e-post till angripare (papperet eftersom filen som du kommer att skriva i också kan bli oläslig).

- Använd Malwarebytes Antimalware, testa Kaspersky IS Anti-Virus eller CureIt, ta bort det skadliga programmet. För större tillförlitlighet är det bättre att konsekvent använda alla föreslagna medel. Även om du inte behöver installera Kaspersky Anti-Virus om systemet redan har ett huvudantivirus, annars kan programvarukonflikter uppstå. Alla andra verktyg kan användas i alla situationer.

- Vänta tills ett av antivirusföretagen utvecklar en fungerande dekryptering för sådana filer. Kaspersky Lab gör jobbet snabbast.

- Dessutom kan du skicka till [e-postskyddad] en kopia av filen som var krypterad, med den nödvändiga koden och, om tillgänglig, samma fil i sin ursprungliga form. Det är mycket möjligt att detta kan påskynda utvecklingen av en fildekrypteringsmetod.

Gör inte under några omständigheter:

- byta namn på dessa dokument;

- ändra deras expansion;

- radera filer.

Dessa trojaner krypterar också användarfiler med efterföljande utpressning. I det här fallet kan krypterade filer ha följande tillägg:

Dessa trojaner krypterar också användarfiler med efterföljande utpressning. I det här fallet kan krypterade filer ha följande tillägg:

- .låst

- .crypto

- .kraken

- .AES256 (inte nödvändigtvis denna trojan, det finns andra som installerar samma tillägg).

- .codercsu@gmail_com

- .oshit

- Och andra.

Lyckligtvis har ett speciellt dekrypteringsverktyg redan skapats - RakhniDecryptor. Du kan ladda ner den från den officiella webbplatsen.

På samma sida kan du läsa instruktioner som tydligt och tydligt visar hur man använder verktyget för att dekryptera alla filer som trojanen har arbetat med. I princip, för större tillförlitlighet, är det värt att utesluta alternativet att radera krypterade filer. Men mest troligt gjorde utvecklarna ett bra jobb med att skapa nyttan och integriteten för data är inte i fara.

De som använder licensierat Dr.Web antivirus har fri tillgång till dekryptering från utvecklarna http://support.drweb.com/new/free_unlocker/.

Andra typer av ransomware-virus

Ibland kan du stöta på andra virus som krypterar viktiga filer och tvingar fram betalningar för att återställa allt till sin ursprungliga form. Vi erbjuder en liten lista över verktyg för att bekämpa konsekvenserna av de vanligaste virusen. Där kan du också bekanta dig med de viktigaste tecknen genom vilka du kan urskilja ett eller annat trojanskt program.

Dessutom skulle ett bra sätt vara att skanna din dator med Kaspersky antivirus, som kommer att upptäcka den objudna gästen och tilldela den ett namn. Med detta namn kan du redan söka efter en avkodare för den.

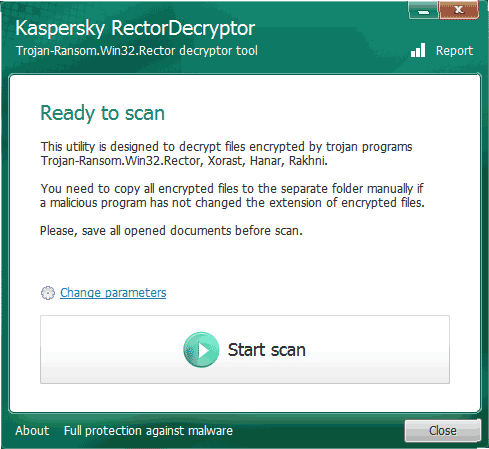

- Trojan-Ransom.Win32.Rector- en typisk ransomware-kryptering som kräver att du skickar ett SMS eller utför andra åtgärder av det här slaget, vi tar dekryptören från denna länk.

- Trojan-Ransom.Win32.Xorist- en variant av den tidigare trojanen, du kan få en dekryptering med instruktioner för dess användning.

- Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.Fury– Det finns också ett speciellt verktyg för dessa killar, titta på