உங்கள் கணினியில் தகவல்களைப் பாதுகாக்க 7 வழிகள்

தகவல் தொழில்நுட்பத்தின் சகாப்தத்தில், கணினியில் தரவை எவ்வாறு பாதுகாப்பது என்ற கேள்வி கடுமையானது. சமூக வலைப்பின்னல்களில் இருந்து கடவுச்சொற்கள் மற்றும் உள்நுழைவுகள், வங்கி கணக்கு மேலாண்மை அமைப்புகள், கணக்கு தரவு, தனிப்பட்ட புகைப்படங்கள் மற்றும் பிற கோப்புகள் - இவை அனைத்தும் தாக்குபவர்களுக்கு ஆர்வமாக இருக்கலாம்.

ஹேக்கர்களால் குறிவைக்கப்படுவது அரசு நிறுவனங்கள், வங்கிகள் அல்லது பிரபலமான இணையதளங்கள் மட்டும் அல்ல. சாதாரண பயனர்களின் தனிப்பட்ட தகவல்களும் ஹேக்கர்களுக்கு ஆர்வமாக இருக்கலாம். குற்றவாளிகள் Odnoklassniki அல்லது Facebook இல் திருடப்பட்ட கணக்குகளை மோசடி நோக்கங்களுக்காகப் பயன்படுத்துகின்றனர், திருடப்பட்ட புகைப்படங்கள் அச்சுறுத்தலுக்கு ஆளாகின்றன, மேலும் கட்டண முறையின் தரவைப் பெறுவது தாக்குதல் நடத்துபவர்கள் தங்கள் கணக்கில் ஒரு பைசா கூட இல்லாமல் தங்கள் உரிமையாளர்களை விட்டுச்செல்ல வாய்ப்பளிக்கிறது.

ஹேக்கர்களால் பாதிக்கப்படுவதைத் தவிர்க்க, தனிப்பட்ட தரவைச் சேமிப்பதில் நீங்கள் கவனம் செலுத்த வேண்டும். உங்கள் கணினியில் உள்ள தனிப்பட்ட தகவல்களை எவ்வாறு பாதுகாப்பது என்பதை இந்தக் கட்டுரை உங்களுக்குச் சொல்லும்.

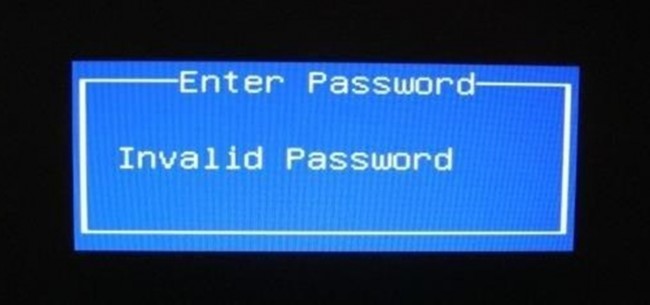

முறை 1: வலுவான கடவுச்சொற்கள்

உங்கள் கணினியில் உள்ள தரவைப் பாதுகாப்பதற்கான எளிதான வழி வலுவான கடவுச்சொற்களைப் பயன்படுத்துவதாகும். எண்கள் மற்றும் எழுத்துக்களின் (qwerty, 12345, 00000) எளிய சேர்க்கைகளை ஒரு விசையாகப் பயன்படுத்த பாதுகாப்பு வல்லுநர்கள் பரிந்துரைக்கவில்லை என்பது பெரும்பாலான பயனர்களுக்குத் தெரியும். ஆனால் "ஸ்மார்ட்" கிராக்கிங் நிரல்களின் தோற்றம் மிகவும் சிக்கலான கடவுச்சொற்களை முரட்டுத்தனமாக கணக்கிட முடியும் என்ற உண்மைக்கு வழிவகுத்தது. தாக்குபவர் பாதிக்கப்பட்டவரை தனிப்பட்ட முறையில் அறிந்திருந்தால், வித்தியாசமான ஆனால் எளிமையான விசையும் (பிறந்த தேதி, முகவரி, செல்லப் பெயர்) எளிதாகக் கண்டறியப்படும்.

சமூக வலைப்பின்னல்கள் மற்றும் பிற ஆதாரங்களில் கணக்குகளைச் சேமிக்க, அதே போல் கணினியில் ஒரு பயனர் கணக்கையும் சேமிக்க, பெரிய மற்றும் சிறிய லத்தீன் எழுத்துக்கள், எண்கள் மற்றும் சேவை சின்னங்களைக் கொண்ட சிக்கலான சேர்க்கைகளைப் பயன்படுத்த பரிந்துரைக்கப்படுகிறது. கடவுச்சொல்லை எளிதாக நினைவில் வைத்துக் கொள்வது விரும்பத்தக்கது, ஆனால் எந்த தெளிவான அர்த்தமும் இல்லை. எடுத்துக்காட்டாக, 22DecmebeR1991 வகையின் விசையானது தளங்களால் நம்பகமானதாக அங்கீகரிக்கப்பட்டுள்ளது, ஆனால் பிறந்த தேதியைக் கொண்டுள்ளது, எனவே எளிதாக ஹேக் செய்யப்படலாம்.

முறை 2: தரவு குறியாக்கம்

உங்கள் கணினியில் உள்ள தனிப்பட்ட தகவலைத் தாக்குபவர் அணுக முயற்சிக்கும் பட்சத்தில் அதைப் பாதுகாக்க, நீங்கள் தரவு குறியாக்கத்தைப் பயன்படுத்த பரிந்துரைக்கப்படுகிறது. விண்டோஸின் நிறுவன மற்றும் தொழில்முறை பதிப்புகள் BitLocker உடன் வருகின்றன. ஒன்று அல்லது அதற்கு மேற்பட்ட ஹார்ட் டிரைவ் பகிர்வுகளில் தகவலை குறியாக்கம் செய்ய கணினி பொறிமுறை உங்களை அனுமதிக்கிறது. ஒரு சிறப்பு விசையைப் பயன்படுத்தும் போது மட்டுமே கோப்புகளுக்கான அணுகல் சாத்தியமாகும்.

நீங்கள் தனிப்பட்ட கோப்புகள் மற்றும் கோப்புறைகளைப் பாதுகாக்க வேண்டும் என்றால், உங்கள் கணினியில் உள்ள தனிப்பட்ட தரவைப் பாதுகாப்பதற்கான எளிதான வழி மறைகுறியாக்கப்பட்ட காப்பகங்களைப் பயன்படுத்துவதாகும். கடவுச்சொல் பாதுகாக்கப்பட்ட காப்பகத்திற்கு ஆவணங்கள், புகைப்படங்கள் அல்லது பிற தரவை நகர்த்தியதால், PCக்கான முழு அணுகலைப் பெற்ற பிறகும், தாக்குபவர் அவற்றைத் திறக்க முடியாது. ZIP அல்லது RAR உள்ளடக்கத்தைத் திறக்க, அணுகல் குறியீட்டை டயல் செய்ய வேண்டும். பெரும்பாலான நவீன காப்பகங்கள் ஒரே மாதிரியான செயல்பாடுகளுடன் பொருத்தப்பட்டுள்ளன.

தரவை குறியாக்க உங்களை அனுமதிக்கும் ஒரு பெரிய அளவிலான இலவச மென்பொருள் உள்ளது. அத்தகைய திட்டங்களில் இலவச மறை கோப்புறை, கோப்புறை பூட்டு, TrueCrypt மற்றும் பிற உள்ளன.

முறை 3: வைரஸ் தடுப்பு நிரலைப் பயன்படுத்தவும்

வேறொருவரின் கணினிக்கான அணுகலைப் பெற, ஹேக்கர்கள் பாதிக்கப்பட்டவரின் கணினியில் நிறுவப்பட்ட துணை மென்பொருளைப் பயன்படுத்துகின்றனர். ட்ரோஜன் வைரஸ்கள் விசைப்பலகையில் உள்ளிடப்பட்ட தகவலை இடைமறித்து, மோசடி செய்பவர்களால் உருவாக்கப்பட்ட நகல்களுடன் வலைத்தளங்களை மாற்றுகின்றன மற்றும் தனிப்பட்ட தரவை அனுப்புகின்றன. தனிப்பட்ட தரவைப் பாதுகாக்க, வைரஸ் தடுப்பு மென்பொருளின் சமீபத்திய பதிப்பை நிறுவி அதன் புதுப்பிப்புகளைக் கண்காணிப்பது நல்லது. நெட்வொர்க்கில் இருந்து வரும் தகவல்களைப் படிப்பதைத் தடுப்பதன் மூலம் இயக்ககங்களுக்கான அணுகலைக் கட்டுப்படுத்தவும் பரிந்துரைக்கப்படுகிறது.

முறை 4: BIOS மற்றும்/அல்லது வன்வட்டில் கடவுச்சொல்லை அமைக்கவும்

அடிப்படை OS கடவுச்சொல் பாதுகாப்பு கணினியை விரைவாக ஹேக் செய்ய அனுமதிக்காது, ஆனால் கணினி நீண்ட காலமாக ஒரு குற்றவாளியின் கைகளில் விழுந்தால் பாதிக்கப்படக்கூடியது. விண்டோஸை மீண்டும் நிறுவுவதன் மூலம், மறைகுறியாக்கப்படாத கோப்புகளுக்கான அணுகலைப் பெறலாம். கணினியை இயக்கும்போது உள்ளிட வேண்டிய கடவுச்சொல்லை BIOS (UEFI)* இல் அமைப்பது, உள்ளமைக்கப்பட்ட அல்லது வெளிப்புற மீடியாவிலிருந்து கணினியை துவக்க இயலாது.

*பயாஸ் (அடிப்படை உள்ளீடு/வெளியீட்டு அமைப்பு) அல்லது யுஇஎஃப்ஐ (யுனிஃபைட் எக்ஸ்டென்சிபிள் ஃபார்ம்வேர் இன்டர்ஃபேஸ்) என்பது கணினி அமைப்பு மென்பொருளின் ஒரு பகுதியாகும், இது கணினி வன்பொருள் கூறுகளின் செயல்பாட்டை ஒழுங்கமைப்பதற்கும் அதன் ஏற்றுதலைக் கட்டுப்படுத்துவதற்கும் பொறுப்பாகும். பயாஸ்/யுஇஎஃப்ஐ அமைவு மெனு, டெல், எஃப்1 அல்லது எஃப்2 பொத்தானை அழுத்துவதன் மூலம் பிசி துவக்கத்தின் ஆரம்ப கட்டத்தில் (ஆன் செய்யப்பட்ட முதல் வினாடிகள்) உள்ளிடப்படுகிறது (பிசி அல்லது லேப்டாப்பிற்கான வழிமுறைகளைப் பார்க்கவும்). வெவ்வேறு கணினி மாதிரிகளுக்கு அமைப்புகளின் துணை உருப்படிகளின் பெயர்கள் வேறுபடலாம், ஆனால், ஒரு விதியாக, பாதுகாப்பு என்ற வார்த்தையைக் கொண்ட பிரிவில் தேவையான விருப்பங்கள் அமைந்துள்ளன.

உங்கள் ஹார்ட் டிரைவை கடவுச்சொல் பாதுகாப்பதன் மூலம் தனிப்பட்ட தகவல்களுக்கு இன்னும் அதிக அளவிலான பாதுகாப்பு வழங்கப்படுகிறது. BIOS/UEFI வழியாக இயக்ககத்திற்கான அணுகல் குறியீட்டை அமைப்பதன் மூலம், பயனர் தாக்குபவர்களின் கையில் அதை பயனற்றதாக ஆக்குகிறார். பிசி கேஸில் இருந்து ஹார்ட் டிரைவை அகற்றி, மற்றொரு சாதனத்துடன் இணைத்த பிறகும், உங்களால் தரவை அணுக முடியாது. "மாஸ்டர் கீ" மூலம் இயக்ககத்தைத் திறக்கும் முயற்சியானது தரவு அழிக்கப்படுவதற்கு வழிவகுக்கும்.

முறை 5: HTTPS நெறிமுறையைப் பயன்படுத்துதல்

HTTPS பாதுகாப்பான தரவு பரிமாற்ற நெறிமுறையின் பயன்பாடு, மறைகுறியாக்கப்பட்ட வடிவத்தில் சேவையகத்திற்கு அனுப்பப்படும் தகவல்களை இடைமறிக்கும் அபாயத்தை நீக்குகிறது. இந்த தரநிலையானது ஒரு தனித் தொழில்நுட்பம் அல்ல, ஆனால் நிலையான HTTP-க்கு மேல் ஒரு துணை நிரலைக் குறிக்கிறது. அதைப் பயன்படுத்தும் போது, SSL நெறிமுறையைப் பயன்படுத்தி தரவு குறியாக்கம் மேற்கொள்ளப்படுகிறது.

துரதிர்ஷ்டவசமாக, இந்தத் தரவுப் பாதுகாப்பு முறை செயல்பட, இந்த தொழில்நுட்பத்தை ஆதரிக்க சர்வர் பொருத்தப்பட்டிருக்க வேண்டும். ஒருதலைப்பட்சமாக அதைப் பயன்படுத்துவது சாத்தியமில்லை.

சேவையகம் HTTPS ஐ ஆதரித்தால், ஒரு கிளையன்ட் இணைக்கும்போது, கணினி அதற்கு ஒரு தனிப்பட்ட சான்றிதழை வழங்குகிறது மற்றும் அனைத்து மாற்றப்பட்ட தரவுகளும் 40, 56, 128 அல்லது 256-பிட் விசையுடன் குறியாக்கம் செய்யப்படும். எனவே, மறைகுறியாக்கம் இறுதி சாதனங்களில் மட்டுமே மேற்கொள்ளப்படுகிறது, மேலும் வேறொருவரின் சமிக்ஞையை இடைமறிப்பது தாக்குபவர் எதையும் கொடுக்காது.

சேவையானது இரகசியத் தகவலுடன் பணிபுரிவது அல்லது நிதிப் பரிவர்த்தனைகளை மேற்கொள்வதை உள்ளடக்கியிருந்தால், HTTPS ஐ ஆதரிக்காத ஆதாரங்கள் குறித்து எச்சரிக்கையாக இருக்க பரிந்துரைக்கப்படுகிறது.

ஆன்லைன் ஸ்டோர்கள், வங்கிகள் மற்றும் கட்டண அமைப்புகளின் இணையதளங்கள் (Yandex.Money, Webmoney) இயல்பாக HTTPS நெறிமுறையைப் பயன்படுத்துகின்றன. Facebook, Google, Twitter, VKontakte சேவைகள் உங்கள் கணக்கு அமைப்புகளில் அதை இயக்கும் திறனை வழங்குகின்றன. மற்ற தளங்களும் அதனுடன் வேலை செய்கின்றன.

முறை 6: உங்கள் வயர்லெஸ் நெட்வொர்க்குகளைப் பாதுகாக்கவும்

உங்கள் கணினியின் பாதுகாப்பு அமைப்புகள் நெட்வொர்க்கில் அதற்கான அணுகலைக் கட்டுப்படுத்தவில்லை என்றால், பாதுகாப்பற்ற வைஃபை நெட்வொர்க், டிரைவ்களின் உள்ளடக்கங்களை அணுக தாக்குபவர்களை அணுக அனுமதிக்கிறது. இதைத் தவிர்க்க, உங்கள் ரூட்டரில் தரவு குறியாக்க முறையை WPA/WPA2 என அமைக்கவும், சிக்கலான கடவுச்சொல்லை அமைக்கவும் பரிந்துரைக்கப்படுகிறது (முறை 1 ஐப் பார்க்கவும்).

வைஃபை நெட்வொர்க் ஹேக்கிங் அபாயத்தை அகற்ற, நீங்கள் இணைப்புப் பெயரின் (SSID) ஒளிபரப்பை முடக்கலாம். இந்த வழக்கில், நெட்வொர்க் பெயரை அறிந்த பயனர்கள் மட்டுமே திசைவியுடன் இணைக்க முடியும்.

முறை 7: பெற்றோர் கட்டுப்பாட்டு அமைப்புகள்

குழந்தைகள் கணினியைப் பயன்படுத்தினால், மால்வேர் பரவும் அபாயம் கணிசமாக அதிகரிக்கிறது. உங்கள் கணினியில் தனிப்பட்ட தரவைப் பாதுகாக்க, உங்கள் குழந்தைக்கு வரையறுக்கப்பட்ட அணுகல் உரிமைகளுடன் ஒரு கணக்கை உருவாக்கலாம். விண்டோஸ் (பதிப்பு 7 மற்றும் அதற்குப் பிறகு) உள்ளமைக்கப்பட்ட பெற்றோர் கட்டுப்பாடுகளைக் கொண்டுள்ளது. அவர்களின் உதவியுடன், உங்கள் பிள்ளை கணினியில் செலவழிக்கும் நேரத்தைக் கட்டுப்படுத்தலாம், சில நிரல்களுக்கான அணுகலை மறுக்கலாம் மற்றும் மூன்றாம் தரப்பு மென்பொருளை நிறுவும் திறனைத் தடுக்கலாம்.

இதேபோன்ற (அல்லது பரந்த) செயல்பாட்டைக் கொண்ட மூன்றாம் தரப்பு மென்பொருளும் உள்ளது. இணையத்தில் பணம் செலுத்திய மற்றும் இலவச பெற்றோர் கட்டுப்பாட்டு கருவிகளை நீங்கள் காணலாம். கூடுதலாக, சில வழங்குநர்கள் இந்த செயல்பாட்டை ஆதரிக்கின்றனர். இந்த வழக்கில், டெலிகாம் ஆபரேட்டரின் இணையதளத்தில் உங்கள் தனிப்பட்ட கணக்கில், சில ஆதாரங்களைப் பார்வையிடுவதற்கு நீங்கள் கட்டுப்பாடுகளை அமைக்கலாம்.

உங்கள் கணினியில் உள்ள தகவல்களை மிகவும் நம்பகத்தன்மையுடன் பாதுகாப்பது எப்படி

கணினியில் தனிப்பட்ட தரவைப் பாதுகாப்பதற்கான மேலே உள்ள முறைகள் ஒவ்வொன்றும் ஒரு சூழ்நிலையில் நம்பகமானவை, ஆனால் பாதிப்புகள் உள்ளன. உயர் மட்ட பாதுகாப்பை அடைய, முறைகளை இணைக்க பரிந்துரைக்கப்படுகிறது.

துரதிர்ஷ்டவசமாக, 100% பயனுள்ள தரவுப் பாதுகாப்பின் உலகளாவிய முறை எதுவும் இல்லை. வங்கிகள் மற்றும் சட்ட அமலாக்க முகமைகளின் சேவையகங்கள் கூட ஹேக்கர் தாக்குதலுக்கு ஆளாகின்றன, இது பென்டகன், அமெரிக்க அரசாங்கங்கள் மற்றும் விக்கிலீக்ஸால் வெளியிடப்பட்ட பிற நாடுகளின் ஆவணங்களின் பெரிய அளவிலான கசிவுகளால் நிரூபிக்கப்பட்டுள்ளது.

இருப்பினும், சாதாரண பயனர்கள் இந்த அளவிலான ஹேக்கர்களால் பாதிக்கப்படுவது அரிதாகவே இருப்பதால், தனிப்பட்ட தரவைப் பாதுகாக்க முடியும். இதற்காக இது பரிந்துரைக்கப்படுகிறது:

வைரஸ் தடுப்பு நிரலின் தற்போதைய பதிப்பை நிறுவவும் (முன்னுரிமை ஃபயர்வால் மற்றும் ஃபயர்வால் செயல்பாடுகளுடன்);

வலுவான கடவுச்சொல் மூலம் பயனர் கணக்கைப் பாதுகாக்கவும்;

அனைத்து கணக்குகளுக்கும் ஒரே அணுகல் குறியீடுகளைப் பயன்படுத்த வேண்டாம்;

Wi-Fi ஐப் பாதுகாக்கவும், உள்ளூர் நெட்வொர்க்கில் கணினியில் கோப்பு பகிர்வை முடக்கவும், முதன்மையாக கணினி பகிர்வு (இது சாத்தியமில்லை என்றால், அணுகலைக் கட்டுப்படுத்தவும், இது உண்மையில் தேவைப்படும் நம்பகமான பிணைய உறுப்பினர்களுக்கு மட்டுமே அனுமதிக்கிறது);

கணினியில் TXT, DOC, RTF மற்றும் பிற ஆவணங்களில் விசைகள் மற்றும் கடவுச்சொற்களை சேமிக்க வேண்டாம்;

மிகவும் மதிப்புமிக்க கோப்புகள் மற்றும் கோப்புறைகள் கடவுச்சொல் பாதுகாக்கப்பட்ட காப்பகத்தில் வைக்கப்பட வேண்டும் அல்லது குறியாக்கம் செய்யப்பட வேண்டும்.

உங்கள் கணினியில் உள்ள தனிப்பட்ட தகவல்களை வேறு வழிகளில் பாதுகாக்கலாம். முக்கிய விஷயம் என்னவென்றால், பாதுகாப்பு நிலை மற்றும் கணினியின் பயன்பாட்டின் எளிமை ஆகியவற்றுக்கு இடையே ஒரு சமரசத்தைக் கண்டறிவது. கடுமையான நடவடிக்கைகள் (எடுத்துக்காட்டாக, முழு தரவு குறியாக்கம், இயற்பியல் விசையைப் பயன்படுத்தி கணினிக்கான அணுகல் மற்றும் அனுமதிக்கப்பட்ட ஆதாரங்களின் பட்டியலைக் கட்டுப்படுத்துதல்) வீட்டு கணினியில் தேவையற்றதாக இருக்கலாம் மற்றும் தேவையற்ற சிரமத்தை ஏற்படுத்தலாம். அதிகப்படியான சிக்கலான பாதுகாப்பு உபகரணங்களின் பயன்பாடு பயனர்கள் அவற்றைப் பயன்படுத்த படிப்படியாக மறுப்பதற்கு வழிவகுக்கிறது என்பதை நடைமுறை காட்டுகிறது.